Vijf Japanse wetten regelen webscraping. Geen van die wetten gebruikt letterlijk de term "webscraping."

Als je ooit hebt geprobeerd uit te zoeken of jouw scrapingproject legaal is in Japan, ben je waarschijnlijk vastgelopen op een muur van vage forumposts, artikelen over AI-training en tegenstrijdig advies. Ik heb wekenlang officiële Japanse wetten, overheidsrichtlijnen, handhavingsdata en juridisch commentaar doorgespit om de duidelijkste Engelstalige gids samen te stellen die ik kon.

Of je nu concurrentieprijzen op Rakuten volgt, vastgoeddata ophaalt voor marktanalyse, of een B2B-leadlijst opbouwt, in dit artikel nemen we alle relevante wetten door — met praktische tabellen, realistische scenario's en een compliancechecklist van 10 stappen die je kunt gebruiken voordat je begint met data extraheren.

Wat betekent "Is Web Scraping Legal in Japan" eigenlijk?

Webscraping — software gebruiken om automatisch data van websites te halen — wordt niet door één specifieke Japanse wet geregeld. Er staat nergens letterlijk dat "scraping legaal is" of "scraping illegaal is." Of je project toegestaan is, hangt af van drie dingen: wat je scrapt, hoe je erbij komt, en wat je daarna met de data doet.

Vijf wetten vormen samen het juridische kader:

| Wet | Wat dit betekent voor scrapers |

|---|---|

| Auteursrechtwet (Act No. 48 of 1970) | Beschermt creatieve werken, afbeeldingen, tekst en gestructureerde databases. Artikel 30-4 biedt een brede uitzondering voor data-analyse. |

| APPI (Act on the Protection of Personal Information, Act No. 57 of 2003) | Regelt verzamelen, gebruiken, delen en grensoverschrijdende overdracht van persoonsgegevens van levende personen. |

| UCAL (Act on Prohibition of Unauthorized Computer Access, Act No. 128 of 1999) | Strafbaarstelling van het omzeilen van authenticatie en toegangscontroles — Japan's anti-hackwet. |

| UCPA (Unfair Competition Prevention Act, Act No. 47 of 1993) | Beschermt bedrijfsgeheimen en "gedeelde data met beperkte toegang" tegen onrechtmatige verkrijging. |

| Strafwetboek (Act No. 45 of 1907) | Artikelen 233, 234 en 234-2 kunnen van toepassing zijn als scraping de werking van een website verstoort. |

De rest van dit artikel zet elke wet uiteen met praktijkvoorbeelden en risicobeoordelingen. Wil je meteen naar de actiepunten? Ga dan naar de .

Japan's auteursrechtwet en artikel 30-4: de uitzondering voor informatieanalyse

Japan's auteursrechtwet beschermt creatieve werken: artikelen, foto's, productbeschrijvingen, databasestructuren met een creatieve opzet. Wanneer een scraper een webpagina downloadt, wordt die inhoud technisch gezien "verveelvoudigd" onder — het exclusieve reproductierecht van de auteur.

Maar hier onderscheidt Japan zich.

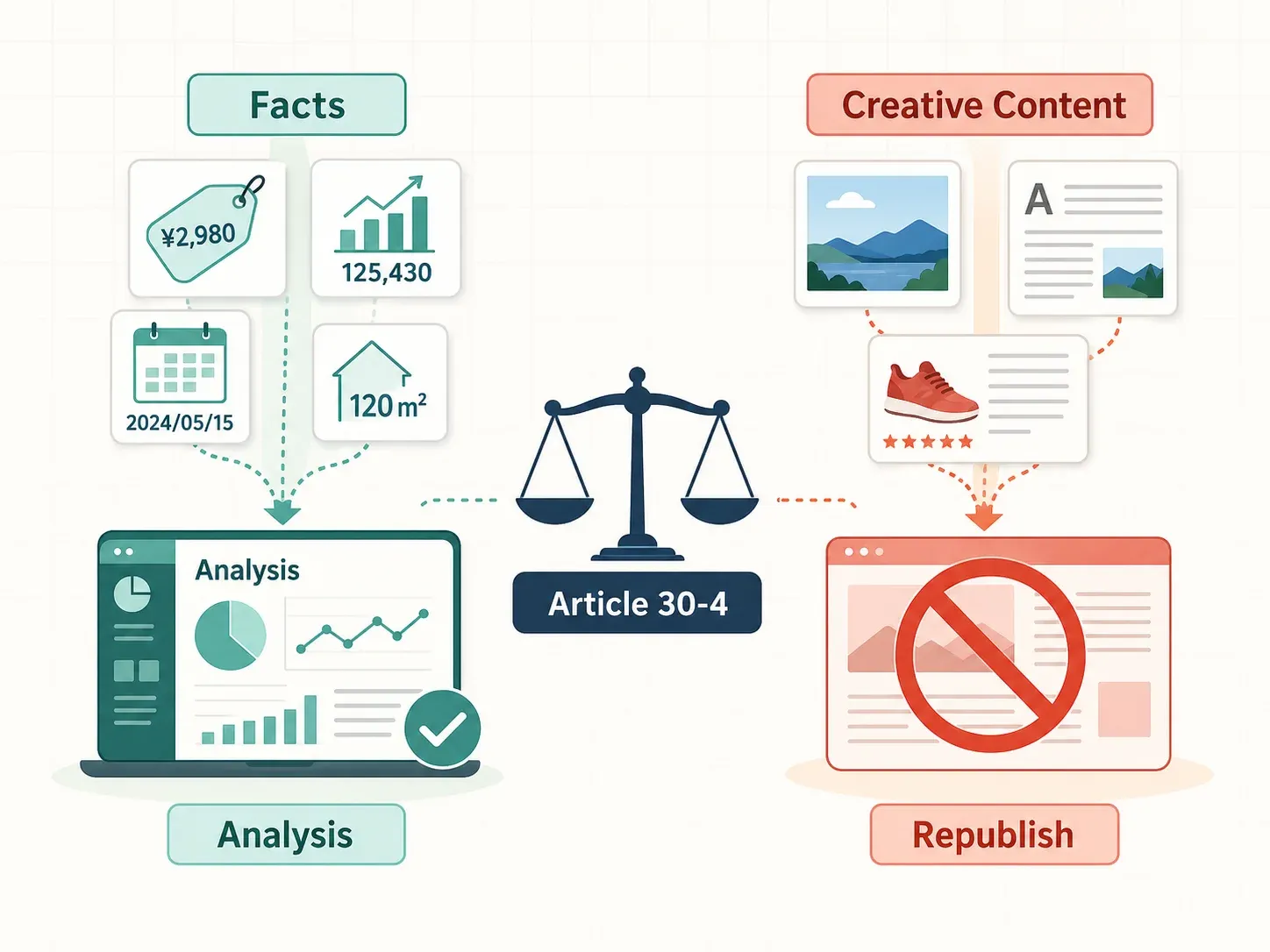

In 2018 voerde Japan een brede wetswijziging door (van kracht vanaf 1 januari 2019) met — een flexibele auteursrechtuitzondering die de meeste analytische vormen van webscraping legaal maakt. De noemt dit een van de meest toegankelijke kaders ter wereld voor data-analyse en AI-ontwikkeling.

In veel Engelstalige artikelen wordt artikel 30-4 neergezet alsof het alleen relevant is voor AI-training. Dat is te beperkt. De wet heeft het expliciet over "informatieanalyse" — extractie, vergelijking, classificatie en andere statistische analyses van data. Met andere woorden: precies wat zakelijke scrapers elke dag doen.

Wat artikel 30-4 werkelijk zegt (in gewone taal)

Artikel 30-4 staat gebruik van een auteursrechtelijk beschermd werk toe "wanneer het doel niet is om persoonlijk te genieten van, of een ander te laten genieten van, de gedachten of gevoelens die in het werk tot uitdrukking worden gebracht." In de praktijk moeten twee voorwaarden vervuld zijn:

-

De "genietings"-test. Als je feitelijke data extraheert — prijzen, data, vierkante meters, voorraadniveaus — in plaats van creatieve inhoud te consumeren of opnieuw te publiceren, zit je aan de veilige kant. De bevestigt dat niet-genietende toepassingen onder meer data-analyse, classificatie en indexering omvatten.

-

De "onevenredige schade"-test. Je scraping mag het originele werk niet vervangen of de markt van de auteursrechthebbende ondermijnen. Het scrapen van een betaald, analyseklaar dataset om te voorkomen dat je het koopt, kan deze test bijvoorbeeld niet doorstaan, ook al is je doel analytisch.

Praktijkscenario's voor scraping onder artikel 30-4

Hier komt het neer op de praktijk. Deze wet gaat veel verder dan alleen AI-training:

| Gebruikssituatie | Artikel 30-4 van toepassing? | Waarom |

|---|---|---|

| Vastgoedadvertenties scrapen voor marktprijsonderzoek | ✅ Ja | Vraagprijs, oppervlakte en bouwjaar zijn feitelijke gegevens voor informatieanalyse, niet voor het genieten van expressie |

| Aandelengegevens scrapen van beurswebsites | ✅ Ja | Doel van statistische analyse |

| Productafbeeldingen scrapen voor een concurrerende ecommerce-site | ❌ Nee | Gebruik van de expressieve inhoud zelf |

| Nieuwsartikelen scrapen om opnieuw te publiceren | ❌ Nee | Vervangt het oorspronkelijke werk |

| Productbeschrijvingen scrapen voor prijsmonitoring | ✅ Waarschijnlijk wel | Het gaat om het extraheren van feitelijke data, niet om het genieten van expressie |

| Een RAG-systeem bouwen op basis van gescrapete documenten | ⚠️ Gemengd | Vectorisatie kan niet-genietend zijn, maar het uitsturen van beschermde passages vereist verdere analyse |

Nog één nuance: artikel 47-5 biedt een smallere bescherming voor "kleinschalige exploitatie" die incidenteel is bij geautomatiseerde informatieverwerking — denk aan kleine snippets of thumbnails in zoekresultaten. Het is niet de belangrijkste veilige haven voor scraping, maar het kan ondersteunend zijn voor voorbereidende kopieën die nodig zijn voor zoek- of analysediensten. In het wordt "klein" beoordeeld op basis van verhouding, hoeveelheid en weergavenauwkeurigheid.

De kern: als je feiten extraheert voor analyse in plaats van creatieve content opnieuw te publiceren, staat het Japanse auteursrechtkader aan jouw kant.

Japan's wet op ongeautoriseerde computertoegang (UCAL): wanneer scraping de grens overgaat

Bijna geen enkel Engelstalig artikel over scraping legt deze wet uit. Toch is dit misschien wel de belangrijkste duidelijke grens in het Japanse recht.

De (不正アクセス禁止法, Act No. 128 of 1999) is Japan's functionele equivalent van de Amerikaanse CFAA. De wet stelt ongeautoriseerde toegang tot computers die met authenticatiemaatregelen zijn beveiligd strafbaar. Straffen onder kunnen oplopen tot 3 jaar gevangenisstraf of een boete van maximaal ¥1.000.000.

UCAL verbiedt niet het scrapen van openbare webpagina's. De wet komt pas in beeld wanneer je authenticatie omzeilt of ontwijkt — inlogmuren, wachtwoorden, toegangstokens of vergelijkbare controles. Dat onderscheid is allesbepalend.

UCAL-risiconiveaus voor veelvoorkomende scraping-scenario's

| Scenario | UCAL-risiconiveau | Uitleg |

|---|---|---|

| Openbare productvermeldingen scrapen | ✅ Laag | Geen omzeiling van authenticatie nodig |

| Scrapen achter een login met je eigen inloggegevens | ⚠️ Middel — hangt af van de ToS | UCAL is mogelijk niet van toepassing als de inloggegevens van jou zijn, maar risico rond ToS en contract blijft bestaan |

| Authenticatie of CAPTCHA omzeilen om data te bereiken | ❌ Hoog — waarschijnlijk overtreding | Artikel 2(4)(ii) ziet op het ontwijken van toegangsbeperkingen |

| Beveiligde API's zonder toestemming benaderen | ❌ Hoog — waarschijnlijk overtreding | Geauthenticeerde of alleen-partner API's vallen duidelijk onder UCAL |

| Iemands anders inloggegevens of sessietokens gebruiken | ❌ Hoog — waarschijnlijk overtreding | Artikel 2(4)(i) richt zich direct op het gebruik van de identificatiecode van een ander |

Japan's Nationale Politieagentschap , 8,1% meer dan het jaar ervoor. Daarvan hadden 511 zaken (90,8%) te maken met ongeautoriseerd gebruik van de identificatiecode van een ander. De handhaving richt zich dus vooral op misbruik van inloggegevens, niet op normaal openbaar scrapen.

Hoe UCAL verschilt van de Amerikaanse CFAA

UCAL is in een belangrijk opzicht beperkter dan de CFAA. De wet focust specifiek op het omzeilen van authenticatie, terwijl in de VS de formulering "exceeds authorized access" jarenlang onderwerp van debat is geweest in de rechtspraak. Na het van het Amerikaanse Hooggerechtshof leidt het enkele overtreden van een website-ToS minder snel tot strafrechtelijke aansprakelijkheid onder de CFAA. Japan komt praktisch op een vergelijkbaar resultaat uit: overtreding van de ToS is een contractkwestie, geen strafzaak onder UCAL, tenzij er een zelfstandig toegangscontroleelement is.

APPI-wijzigingen van 2022: wat scrapers moeten weten over persoonsgegevens

Japan's (APPI) is de belangrijkste wet voor gegevensbescherming in het land — en de maakten de regels aanzienlijk strenger. Als je namen, e-mails, telefoonnummers of andere gegevens scrapt waarmee een levende persoon kan worden geïdentificeerd vanaf Japanse websites, dan is APPI van toepassing.

De praktische vraag is: wanneer triggert scraping APPI-compliance?

Wat telt als "persoonsgegevens" onder APPI

APPI definieert persoonsgegevens als gegevens waarmee een specifieke levende persoon kan worden geïdentificeerd — ook via eenvoudige koppeling met andere informatie. De bevestigen dat een zakelijk e-mailadres zoals firstname.lastname@company.jp persoonsgegevens kan zijn wanneer het een specifieke persoon identificeert, en dat cookie-ID's persoonsgegevens worden wanneer ze worden gecombineerd met andere gegevens die identificatie mogelijk maken.

De wijzigingen van 2022 introduceerden een nieuwe categorie: "individugerelateerde informatie" — gegevens die iemand niet direct identificeren, maar dat wel kunnen doen in combinatie met andere data (cookie-ID's, browsegeschiedenis, aankoopgeschiedenis). Waarom dit belangrijk is voor scraping: data die voor de scraper anoniem lijkt, kan aan de ontvangende kant identificeerbaar worden wanneer het wordt samengevoegd met CRM- of adtech-data.

Beperkingen op grensoverschrijdende overdracht

Als je vanaf buiten Japan Japanse websites scrapt en persoonsgegevens verzamelt, vereist APPI een analyse voordat je die data naar het buitenland overdraagt. De beschrijft drie veelvoorkomende routes: de ontvanger bevindt zich in een door de PPC aangewezen gelijkwaardig land, de ontvanger heeft gelijkwaardige beschermingsmaatregelen ingesteld, of er geldt een uitzondering onder artikel 27(1).

Als een Amerikaans, Europees of Singaporees bedrijf persoonsgegevens scrapt van Japanse sites en die buiten Japan opslaat, is een analyse van buitenlandse gegevensoverdracht nodig. Dit overrompelt veel internationale teams.

De opt-outbepaling voor derde partijen (artikel 27)

De forumvraag die ik het vaakst zie: "Wat gebeurt er als ik gescrapete data van Japanse sites deel of verkoop?"

APPI vereist in het algemeen voorafgaande toestemming om persoonsgegevens aan derden te verstrekken. Er bestaat een formeel opt-outmechanisme — maar daarvoor moet je een melding indienen bij de , betrokkenen informeren en hen een mogelijkheid geven om de doorgifte aan derden te stoppen. De wijzigingen van 2022 hebben dit verder aangescherpt: opt-outverstrekking mag niet worden gebruikt voor persoonsgegevens die op onrechtmatige wijze zijn verkregen of die via opt-outverstrekking van een ander bedrijf zijn ontvangen.

Uit het blijkt dat sinds oktober 2021 in totaal 405 opt-outmeldingen zijn geaccepteerd, waaronder 93 in boekjaar 2024. Het systeem bestaat dus, maar het is formeel en niet vrijblijvend.

Wanneer scraping geen APPI triggert

APPI is niet van toepassing op data waarmee een levende persoon niet kan worden geïdentificeerd. Velden met een lager APPI-risico zijn onder meer:

- Productprijzen, SKU's, voorraadniveaus en verzendkosten

- Openingstijden van winkels en algemene bedrijfscontactgegevens (info@company.jp)

- Vastgoedvraagprijs, vloeroppervlakte, bouwjaar en afstand tot het station — zolang ze niet gekoppeld zijn aan genoemde eigenaren of makelaars

- Geaggregeerde marktstatistieken waarbij individuele correspondentie is verwijderd

Een praktische ontwerpkeuze die het vermelden waard is: met de functie 's AI Suggest Fields kunnen gebruikers precies bepalen welke datavelden ze willen extraheren. Je kunt bewust persoonsgegevens uitsluiten en je alleen richten op de zakelijke feiten die je nodig hebt — zo beperk je APPI-blootstelling door ontwerp in plaats van per ongeluk.

Unfair Competition Prevention Act (UCPA): data van concurrenten scrapen

De komt in beeld wanneer scraping verschuift van openbare feiten naar vertrouwelijke bedrijfsinformatie of afgeschermde datasets.

UCPA definieert een bedrijfsgeheim als informatie die (1) als geheim wordt beheerd, (2) nuttig is voor het bedrijf, en (3) niet publiek bekend is. dit samen als de drie vereisten voor bescherming als bedrijfsgeheim.

Feiten op openbare websites — productprijzen, winkeladressen, vacatures, productcatalogi — zijn doorgaans geen bedrijfsgeheimen, omdat ze niet geheim zijn en publiek bekend. Deze scrapen levert meestal geen UCPA-overtreding op.

Wanneer UCPA wél van toepassing kan zijn op scraping

| Scenario | UCPA-risico | Waarom |

|---|---|---|

| De openbare productcatalogus van een concurrent scrapen voor prijsmonitoring | Meestal laag | Openbare catalogusfeiten zijn doorgaans niet geheim |

| Interne prijsgegevens scrapen door een API-kwetsbaarheid uit te buiten | Hoog | Niet-openbare, bruikbare bedrijfsinformatie verkregen via onrechtmatige middelen |

| Een betaalde partner-database of gelicentieerde API buiten de toegestane scope scrapen | Hoog | De UCPA-wijzigingen van 2018 beschermen "gedeelde data met beperkte toegang" |

| Gescrapete data gebruiken om een concurrerend product te maken dat meelifte op een dure database | Grijs gebied | Rechters kunnen kijken naar toegangsbeperkingen, investering en vervanging |

De UCPA-wijziging van 2018 voegde bescherming toe voor "gedeelde data met beperkte toegang" — technische of zakelijke informatie die in belangrijke mate is opgebouwd, elektronisch wordt beheerd en regelmatig aan specifieke personen wordt verstrekt. Maar UCPA sluit data uit die in wezen hetzelfde is als informatie die zonder vergoeding publiek beschikbaar is gemaakt. Een gratis openbare productvermelding is dus iets anders dan een commerciële dataset alleen voor leden.

Serveroverbelasting en Japan's Strafwetboek: laat de website niet crashen

De data zelf kan volledig legaal zijn om te verzamelen. Maar hoe je scrapt kan strafrechtelijk risico opleveren. Het bevat bepalingen over bedrijfsverstoring die van kracht worden wanneer geautomatiseerde toegang een website of bedrijfssysteem verstoort.

| Artikel Strafwetboek | Gedrag | Straf |

|---|---|---|

| Artikel 233 | Verstoring van werkzaamheden door frauduleuze middelen | Tot 3 jaar of ¥500.000 |

| Artikel 234 | Dwangmatige verstoring van werkzaamheden | Zelfde als artikel 233 |

| Artikel 234-2 | Verstoring door schade aan/ingreep in een computer | Tot 5 jaar of ¥1.000.000 |

Elke Japanse discussie over scraping eindigt uiteindelijk bij het incident met de centrale bibliotheek van de stad Okazaki (~2010). Een software-engineer van de bibliotheekwebsite, wat in ongeveer twee weken tijd leidde tot zo'n 33.000 geautomatiseerde verzoeken. De server van de bibliotheek werd lastig te gebruiken en de politie arresteerde de gebruiker op verdenking van bedrijfsverstoring. De zaak eindigde zonder inhoudelijk oordeel, maar blijft een krachtige herinnering dat de impact op de server ertoe doet — ook als de data zelf openbaar is.

Nog wat context over waarom website-eigenaren snel opschalen: dat geautomatiseerde bots in 2024 51% van het webverkeer uitmaakten, waarvan slechte bots 37%. dat bots 42% van al het webverkeer vormden, met name ecommerce werd zwaar getroffen.

Hoe je problemen met serveroverbelasting voorkomt

- Respecteer robots.txt (ook al is het geen wet, het is wel bewijs van de intentie van de beheerder)

- Voeg vertragingen toe tussen verzoeken en beperk de gelijktijdigheid

- Vermijd piekuren voor de doelwebsite

- Stop of verlaag het verkeer als je fouten, blokkades of rate-limitantwoorden ziet

- Cache eerder opgehaalde pagina's in plaats van steeds dezelfde URL's te hitten

Thunderbit's cloudscraping verdeelt verzoeken over meerdere servers, waardoor de belasting natuurlijk wordt verspreid en het risico kleiner wordt dat één doelserver wordt overbelast. Het is geen juridische bescherming, maar wel een praktische ontwerpkeuze die past bij verantwoord scrapen.

Overtredingen van de Terms of Service: contractrisico, geen strafrechtelijk risico

Veel Japanse websites hebben Terms of Service die scraping of geautomatiseerde dataverzameling verbieden. Onder Japans recht is het overtreden van de ToS een contractkwestie — geen strafbaar feit.

De leggen uit dat websitevoorwaarden bindend zijn wanneer ze correct in het transactieverdrag zijn opgenomen. Click-wrap-overeenkomsten (waarbij je op "Akkoord" moet klikken) zijn het sterkst. Voorwaarden die verstopt zijn in footerlinks die je nauwelijks opmerkt, zijn zwakker.

| ToS-ontwerp | Sterkte van handhavingssignaal |

|---|---|

| Duidelijke click-wrap met verplichte "Akkoord"-knop | Sterkst |

| Voorwaarden gelinkt naast de transactie, maar zonder akkoordklik | Onzekerder |

| Voorwaarden verborgen in de footer of op een moeilijk vindbare plek | Zwakker |

| Geen contractuele relatie met de beheerder | Contractclaim kan zwak zijn |

Er is geen betrouwbare bron gevonden die laat zien dat een ToS-schending op zichzelf, zonder meer, in Japan wordt verheven tot een strafrechtelijke aanklacht. Praktisch betekent dit: een ToS-schending kan civiel contractrisico opleveren (schadevergoeding, verbod), maar strafrechtelijke blootstelling vereist meestal een zelfstandig element — ontwijking van toegangscontrole onder UCAL, bedrijfsverstoring onder het Strafwetboek, of auteursrechtinbreuk.

Mijn advies: lees de ToS voordat je ook maar één Japanse website scrapt. Als scraping expliciet verboden is, zoek dan naar alternatieven — een API, een datapartnerschap of een andere bron voor dezelfde informatie.

Japan vs. VS vs. EU: vergelijking van webscrapingwetten

Als je uit een juridisch kader uit de VS of EU komt, helpt deze tabel om de verhoudingen te zien. Het Japanse kader is op sommige punten soepeler en op andere juist strenger.

| Juridische dimensie | Japan | Verenigde Staten | EU |

|---|---|---|---|

| Kernwet voor scraping | Geen enkele wet; lappendeken van Auteursrechtwet, APPI, UCPA, UCAL, Strafwetboek | CFAA, staatswetten | GDPR, Database Directive, DSM Directive |

| Auteursrechtuitzondering voor data-analyse | Artikel 30-4 (breed) | Fair use (per geval) | TDM-uitzondering (artikelen 3-4, DSM-richtlijn) — met opt-out voor commerciële TDM |

| Scrapen van persoonsgegevens | APPI — opt-outbepaling voor derden (art. 27) | Verschilt per staat (CCPA enz.) | GDPR — strikte toestemming/gerechtvaardigd belang |

| Toegangscontroles omzeilen | UCAL — strafbaar | CFAA — strafrechtelijk + civiel | Verschilt per lidstaat |

| Overtreding ToS = illegaal? | Alleen contractrecht; geen strafrechtelijke aansprakelijkheid gevonden | CFAA na Van Buren: waarschijnlijk niet | Verschilt; GDPR kan nog steeds van toepassing zijn |

| Risico op serveroverbelasting | Strafwetboek art. 233, 234-2 (bedrijfsverstoring) | CFAA + tortious interference | Verschilt |

Belangrijkste inzichten uit de vergelijking

Japan's artikel 30-4 is ruimer dan Amerikaanse fair use of EU TDM-uitzonderingen — waardoor Japan vanuit auteursrechtelijk perspectief een van de meest toegankelijke landen is voor analytische scraping. UCAL is beperkter dan de CFAA omdat het puur focust op het omzeilen van authenticatie. APPI's regels voor grensoverschrijdende overdracht zijn strenger dan de versnipperde Amerikaanse privacykaders, maar op sommige operationele details minder voorschrijvend dan de GDPR.

Voor internationale teams: je hebt mogelijk meer vrijheid dan je denkt om openbare Japanse data voor analyse te scrapen. De complexiteit zit vooral bij persoonsgegevens — met name grensoverschrijdende overdracht en het delen met derden.

Jouw compliancechecklist van 10 stappen voor het scrapen van Japanse websites

Voordat je met het scrapen van een Japanse website begint, loop je deze tien ja/nee-vragen door. Elke vraag koppelt aan een van de vijf wetten hierboven.

- Is de data publiek toegankelijk? (Geen login, geen betaalmuur, geen omzeiling van toegangscontrole) → Zo ja, dan is het UCAL-risico laag.

- Verbiedt de ToS van de website scraping? → Zo ja, beoordeel het contractrisico; overweeg alternatieve databronnen.

- Verzamel je persoonsgegevens zoals APPI die definieert? (Namen, e-mails, telefoonnummers, ID's) → Zo ja, zorg voor APPI-compliance.

- Ga je gescrapete persoonsgegevens buiten Japan overdragen? → Zo ja, houd je aan de regels voor grensoverschrijdende overdracht uit APPI artikel 28.

- Ben je van plan gescrapete data te delen of te verkopen aan derden? → Zo ja, volg de opt-outprocedures van APPI artikel 27 of vraag toestemming.

- Is de data auteursrechtelijk beschermd? → Als je scrapt voor informatieanalyse (en niet om creatieve content opnieuw te publiceren), is artikel 30-4 waarschijnlijk van toepassing.

- Zal je scrapingactiviteit het oorspronkelijke werk vervangen? → Zo ja, dan geldt de bescherming van artikel 30-4 waarschijnlijk niet.

- Omzeil je authenticatie, CAPTCHA of andere toegangscontroles? → Zo ja, dan is het UCAL-risico hoog — ga niet verder zonder juridisch advies.

- Loopt je scrapevolume risico de server te overbelasten? → Zo ja, beperk verzoeken, voeg vertragingen toe en gebruik gedistribueerde scraping.

- Wordt de doeldata door het bedrijf als bedrijfsgeheim beheerd? → Als het om niet-openbare, bedrijfseigen data gaat, kan UCPA van toepassing zijn.

Als elk antwoord wijst op openbare, feitelijke, niet-persoonsgebonden, rate-limited, niet-herpublicerende analyse — dan zit je goed. Elke rode vlag moet leiden tot juridische toetsing voordat je begint.

Hoe Thunderbit je helpt om Japanse websites compliant te scrapen

Ik wil daar duidelijk over zijn: Thunderbit is een tool, geen juridisch advies. Maar het is wel op een manier ontworpen die aansluit bij de complianceprincipes die ik hierboven heb beschreven.

- AI Suggest Fields: Thunderbit's AI leest de pagina en suggereert precies welke datavelden je moet extraheren. Zo kun je bewust alleen de niet-persoonsgebonden velden kiezen die je nodig hebt — en vermijd je onnodige verzameling van persoonsgegevens door ontwerp, niet per ongeluk.

- Cloud Scraping: verdeelt verzoeken over meerdere servers en spreidt zo op natuurlijke wijze de belasting, waardoor het risico afneemt dat één Japanse server te zwaar wordt belast. (Zie het als ingebouwde vriendelijker rate limiting.)

- Gratis e-mail- en telefoonextractors: als je wel contactgegevens van Japanse websites moet verzamelen, bieden en extractie met één klik. Combineer dit wel met de APPI-richtlijnen hierboven — het verzamelen van persoonsgegevens vereist dat je je complianceverplichtingen begrijpt.

- Exporteren naar Excel, Google Sheets, Airtable of Notion: gescrapete data kan direct gestructureerd en geëxporteerd worden voor analyse, wat het doel van "informatieanalyse" ondersteunt dat artikel 30-4 beschermt.

- Geen onderhoud nodig: Thunderbit's AI leest de site elke keer opnieuw en past zich aan layoutwijzigingen aan. Dat betekent geen kapotte scrapers die herhaaldelijk een server blijven bestoken met mislukte verzoeken — een praktische manier om de serverbelastingproblemen te vermijden die het Okazaki-bibliotheekincident veroorzaakten.

Voor een praktische uitleg over hoe je Thunderbit gebruikt, bekijk ons of de . Je kunt het gratis proberen via de .

Praktische voorbeelden van gebruikssituaties

| Gebruikssituatie | Aanbevolen velden om te extraheren | Juridische reden |

|---|---|---|

| Prijsmonitoring voor Japanse ecommerce | Productnaam, vermelde prijs, beschikbaarheid, verkoper, SKU, URL, tijdstempel | Feitelijke bedrijfsdata; artikel 30-4 informatieanalyse; vermijd het kopiëren van productafbeeldingen of reviews voor herpublicatie |

| Analyse van Japanse vastgoedmarkt | Vraagprijs, locatiegebied, vloeroppervlak, bouwjaar, type woning, dichtstbijzijnde station, URL, tijdstempel | Ondersteunt geaggregeerde marktanalyse; sluit makelaarsnamen, telefoonnummers en eigenaarsnamen uit tenzij APPI-compliance is geregeld |

| Monitoring van B2B-operaties | Bedrijfsnaam, vestigingsadres, algemeen bedrijfs-e-mailadres, openingstijden, servicecategorie | Lager APPI-risico als geen levende persoon wordt geïdentificeerd; controleer ToS en rate limits |

Belangrijkste conclusies over de legaliteit van webscraping in Japan

Webscraping is in Japan in de meeste gevallen legaal — vooral wanneer je openbaar beschikbare, niet-persoonsgebonden, feitelijke data scrapt voor analysedoeleinden. Maar "de meeste gevallen" is niet "alle gevallen."

- Auteursrechtwet (artikel 30-4): analytisch scrapen van openbare data is toegestaan; creatieve content herpubliceren niet.

- UCAL: omzeil geen authenticatie of toegangscontroles.

- APPI: ga zorgvuldig om met persoonsgegevens, vooral bij grensoverschrijdende overdracht en delen met derden.

- UCPA: openbare data is doorgaans geen bedrijfsgeheim; afgeschermde of betaalde data brengt meer risico met zich mee.

- Strafwetboek: laat de server niet crashen.

Gebruik de checklist van 10 stappen voordat je met een scrapingproject begint. Bij twijfel: vraag juridisch advies — vooral bij projecten met persoonsgegevens of afgeschermde content.

Als je klaar bent om Japanse websites compliant te scrapen, is gebouwd om het proces eenvoudig te maken voor niet-technische gebruikers. Bepaal je velden, haal de data op, exporteer naar je favoriete tool en focus op de analyse.

Veelgestelde vragen

Is het legaal om openbare websites in Japan te scrapen?

Over het algemeen wel. Het scrapen van openbaar beschikbare data voor informatieanalyse is meestal legaal onder artikel 30-4 van de Japanse auteursrechtwet, zolang je de server niet overbelast, toegangscontroles niet omzeilt, geen persoonsgegevens verzamelt zonder APPI-compliance en geen auteursrechtelijk beschermde expressie herpubliceert. Het onderscheidende criterium is het doel: analyse, niet herpublicatie.

Mag ik persoonsgegevens (e-mails, telefoonnummers) scrapen van Japanse websites?

Dat kan, maar APPI is van toepassing. Je hebt een rechtmatig doel nodig, moet uitleggen hoe je de data gaat gebruiken en krijgt te maken met beperkingen op grensoverschrijdende overdracht en het delen met derden. De wijzigingen van 2022 hebben deze regels aanzienlijk aangescherpt — vooral voor data die Japan verlaat of met andere bedrijven wordt gedeeld.

Wat gebeurt er als de Terms of Service van een Japanse website scraping verbieden?

Het overtreden van de ToS is een contractkwestie (mogelijke civiele aansprakelijkheid voor schade of een verbod), geen strafbaar feit. Het kan echter wel bredere juridische claims ondersteunen en handhaving verzwaren. Lees altijd de ToS voordat je gaat scrapen en overweeg of de data op een andere manier beschikbaar is.

Is scrapen achter een loginmuur legaal in Japan?

Met je eigen inloggegevens werken bevindt zich in een grijs gebied — UCAL is mogelijk niet rechtstreeks van toepassing, maar ToS-schending en contractrisico blijven bestaan. Authenticatie omzeilen, iemands anders inloggegevens gebruiken of toegangscontroles ontwijken is waarschijnlijk een strafbare overtreding van de Unauthorized Computer Access Law, met straffen tot 3 jaar gevangenisstraf of ¥1.000.000.

Kan ik data verkopen die ik van Japanse websites heb gescrapet?

Als de data persoonsgegevens bevat, moet je het opt-outbepalingssysteem voor derde partijen van APPI artikel 27 volgen — inclusief formele melding bij de PPC, individuele kennisgeving en opt-outmechanismen. Persoonsgegevens verkopen zonder de juiste procedures is een complianceovertreding. Voor niet-persoonsgebonden, feitelijke aggregaten is het APPI-risico lager, maar auteursrecht, UCPA, ToS en de blijven wel van toepassing.

Meer leren