Er zit iets opwindends in het opstarten van een nieuwe AI-agent zoals OpenClaw—tot je doorhebt dat “even installeren en gaan” in 2026 om problemen vraagt. Ik heb teams in één middag zien omslaan van enthousiast naar in paniek, simpelweg omdat hun OpenClaw-instantie nét iets te open stond. De realiteit? OpenClaw is een van de krachtigste automatiseringsplatformen die er zijn, maar met grote kracht komt ook een groot, knipperend bord met “BEVEILIGINGSRISICO” als je de basis overslaat.

Dit is niet alleen theorie. Het afgelopen jaar zag OpenClaw razendsnel groeien—meer dan 338.000 GitHub-stars en 66.200 forks ()—en met die populariteit kwam ook een golf van echte aanvallen, blootgestelde instanties en spraakmakende kwetsbaarheden (). Dus voordat je je AI-agent de sleutels van je digitale koninkrijk geeft, nemen we een installatie met security first door die je bedrijf beschermt, je data privé houdt en voorkomt dat je weekend opgaat aan bluswerk.

Ik neem je mee door de nieuwste OpenClaw-beveiligingsarchitectuur, deel praktische hardening-stappen en laat zien hoe tools zoals je kunnen helpen je installatie te monitoren en te onderhouden—zonder AI volledige shelltoegang te geven (nog niet). Klaar? Laten we alles dichttimmeren.

De beveiligingsomgeving van OpenClaw in 2026 begrijpen

OpenClaw is een AI-agentplatform dat tools gebruikt—zie het als een AI-‘robot’ die websites kan browsen, shellopdrachten kan uitvoeren, workflows kan automatiseren en zelfs plugins kan installeren. Juist die flexibiliteit maakt het zo krachtig voor sales-, operations- en IT-teams. Maar het is ook de reden waarom OpenClaw-implementaties extra gevoelig zijn voor beveiligingsfouten.

De beveiligingsarchitectuur van 2026: wat is er nieuw?

De nieuwste releases van OpenClaw hebben grote stappen gezet op beveiligingsvlak. Het platform bevat nu:

- Verbeterde versleuteling voor alle gatewaycommunicatie, met ondersteuning voor moderne protocollen en sterkere cipher suites ().

- SecretRefs voor API-sleutels en inloggegevens, zodat secrets niet in platte tekst in configuratiebestanden blijven staan ().

- Exec-approvals en allowlists, waarmee je strak bepaalt welke opdrachten de agent mag uitvoeren—en expliciete goedkeuring eist voor alles wat buiten die lijst valt ().

- Verbeteringen in sandboxing die de uitvoering van tools isoleren, vooral in Docker- en VM-omgevingen ().

Maar hier zit de valkuil: deze functies zijn alleen zo sterk als je configuratie. Een standaardinstallatie kan nog steeds riskant zijn als je de boel niet goed afschermt.

Waarom AI-agents met shelltoegang hoog risico zijn

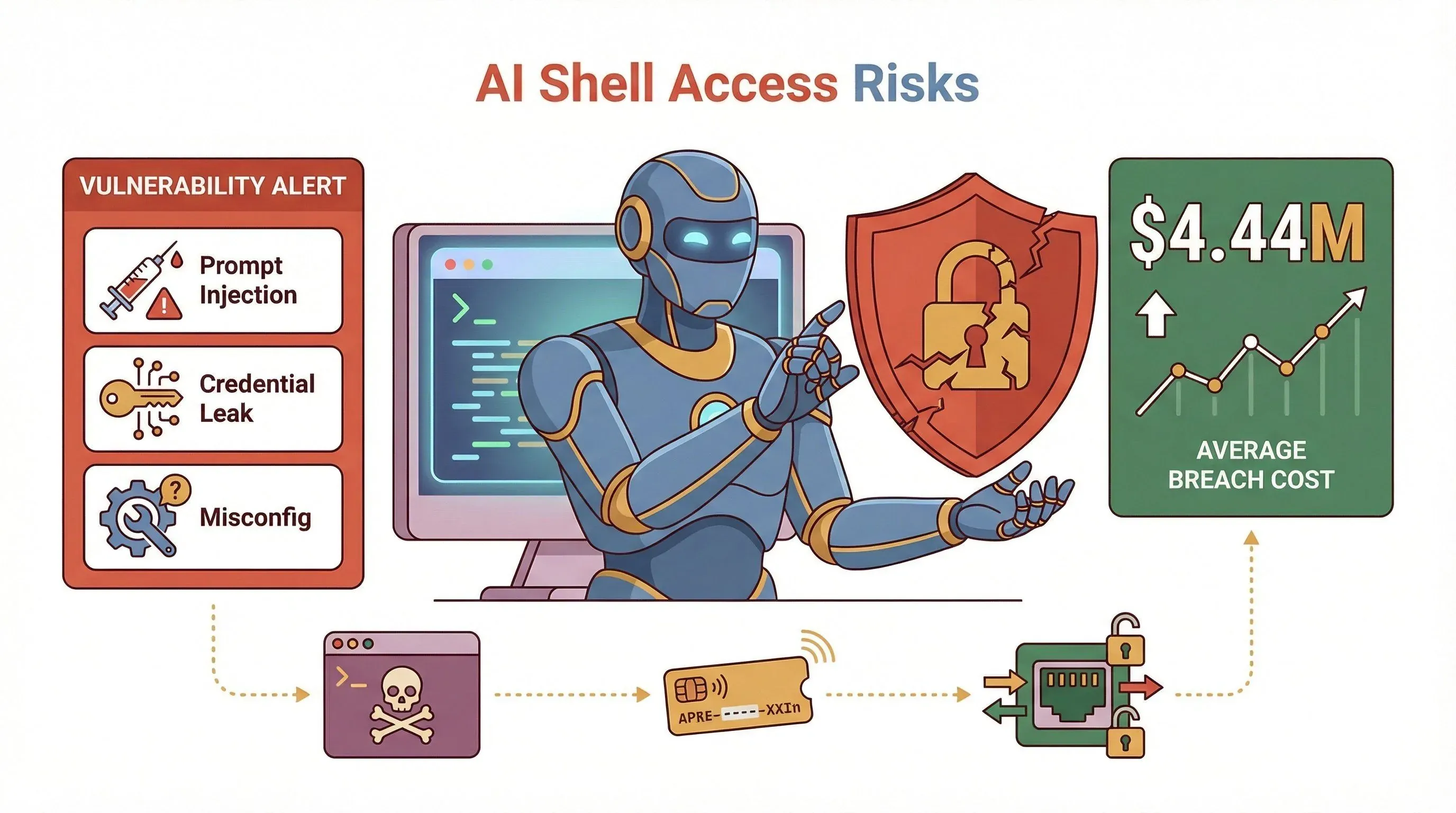

Laten we eerlijk zijn: een AI-agent shelltoegang geven is alsof je een peuter loslaat in een serverruimte—met een doos lucifers. In 2026 zijn de grootste risico’s onder meer:

Laten we eerlijk zijn: een AI-agent shelltoegang geven is alsof je een peuter loslaat in een serverruimte—met een doos lucifers. In 2026 zijn de grootste risico’s onder meer:

- Prompt injection-aanvallen: kwaadaardige input (van webpagina’s, e-mails of zelfs Slack-berichten) kan de agent verleiden om gevaarlijke opdrachten uit te voeren ().

- Lekken van inloggegevens: blootgestelde configuraties of logs kunnen API-sleutels, tokens of zelfs cloudcredentials prijsgeven ().

- Verkeerde configuratie: één open poort of een zwak wachtwoord kan je OpenClaw-instantie veranderen in een openbaar speelveld voor aanvallers ().

Recente CVE’s laten het patroon zien: begin 2026 patchte OpenClaw een command injection-kwetsbaarheid in Docker-sandboxing (), een WebSocket token leak () en een plugin path traversal-bug (). Elk daarvan kon van “vreemde output” escaleren naar “volledige systeemcompromittering” als je niet patcht.

Waarom een security-first installatie belangrijk is voor OpenClaw

Laten we het gewoon zeggen: een onveilige OpenClaw-installatie is niet alleen een technisch risico—het is een bedrijfsrisico. De gemiddelde kosten van een datalek in 2025 lagen op $4,44 miljoen (), en incidenten met AI-agents blijven soms maanden onopgemerkt (gemiddelde tijd om te identificeren + te beheersen: 241 dagen).

Kracht versus risico: praktijkvoorbeelden

Zo kan OpenClaw tegelijk een superkracht en een aansprakelijkheid zijn:

| Use Case | Business Value | Security Risk if Misconfigured |

|---|---|---|

| Sales automation | Leads scrapen, automatisch e-mailen, CRM synchroniseren | Blootgestelde tokens, misbruik voor massale e-mailverzending |

| IT operations | Automatisch patchen, monitoren, apps herstarten | Shelltoegang = mogelijke RCE |

| Data analysis | Documenten samenvatten, webdata inlezen | Prompt injection, datadiefstal |

| Plugin ecosystem | Uitbreiden met nieuwe tools | Supply-chain-aanvallen, plugin-exploits |

Het verschil tussen “behulpzame AI” en “beveiligingsnachtmerrie” zit volledig in de setup.

Cloud AI versus self-hosted agents: wie is verantwoordelijk?

Bij cloud-AI-diensten regelt de provider het grootste deel van de beveiliging. Bij self-hosted OpenClaw ben jij het securityteam. Dat betekent:

- Jij bepaalt de netwerkblootstelling (publiek, privé of alleen via tailnet).

- Jij beheert secrets, updates en plugin-validatie.

- Jij draait op voor de gevolgen als het misgaat.

Klinkt dat intimiderend? Geen zorgen—ik laat je zien hoe je het goed aanpakt.

Security-checklist vóór installatie: de basis goed neerzetten

Voordat je zelfs maar openclaw install uitvoert, moet je huis op orde zijn. Dit is mijn vaste checklist om je omgeving te hardenen:

1. Update je besturingssysteem en pakketten

- Patch je server of VM naar de nieuwste stabiele release.

- Werk alle systeempakketten bij, vooral Docker, Python en Node.js als je die gaat gebruiken.

2. Schakel onnodige services en poorten uit

- Zet alle services uit die je niet nodig hebt (FTP, telnet, enz.).

- Sluit ongebruikte poorten—OpenClaw moet alleen luisteren waar jij dat wilt.

3. Schakel firewalls in en configureer ze

- Gebruik

ufwoffirewalldom inkomend en uitgaand verkeer te beperken. - Laat alleen vertrouwde IP’s of je tailnet toe.

4. Pas het principe van minimale rechten toe

- Maak een apart gebruikersaccount aan voor OpenClaw—draai nooit als root.

- Beperk bestands- en maprechten tot alleen wat nodig is.

5. Verhard SSH en externe toegang

- Schakel inloggen met wachtwoord uit; gebruik SSH-sleutels.

- Verander de standaard SSH-poort en zet fail2ban in tegen brute-force-aanvallen.

6. Bereid secretsmanagement voor

- Stel omgevingsvariabelen of een secrets manager in (HashiCorp Vault, AWS Secrets Manager, enz.).

- Bewaar API-sleutels of credentials nooit in platte tekstbestanden.

7. Audit voordat je begint

- Draai een basisveiligheidsscan (

lynis,clamavof je favoriete tool). - Leg je startsituatie vast—geloof me, daar ga je later blij mee zijn.

Pro-tip: Als je gebruikt, kun je systeemlogs of firewallconfiguraties scrapen en samenvatten om nog vóór installatie te checken op open poorten of risicovolle instellingen.

Stappen voor een veilige OpenClaw-installatie: een praktische walkthrough

Laten we praktisch worden. Dit is hoe ik OpenClaw zou installeren, met veiligheid op de eerste plaats.

1. Kies je isolatie: Docker, VM of bare metal?

| Methode | Voordelen | Nadelen |

|---|---|---|

| Docker | Makkelijk te verpakken, snel opnieuw op te zetten, standaard zonder root | Netwerken kan poorten blootstellen bij verkeerde configuratie; let op root-in-container-problemen (docs.openclaw.ai) |

| Dedicated VM | Sterke isolatie, eenvoudig snapshotten/terugzetten | Meer overhead, secrets moeten nog steeds netjes worden beheerd |

| Bare Metal | Snelst, minste frictie | Hoogste risico—agent en persoonlijke data worden gemengd, grote impact bij incidenten |

Mijn advies: Voor de meeste teams zijn Docker of een dedicated VM de beste keuze. Moet je toch bare metal gebruiken? Wees dan extra streng op rechten en secrets.

2. Download en verifieer OpenClaw

- Haal het altijd op uit de officiële repo of registry ().

- Controleer checksums of handtekeningen als die beschikbaar zijn.

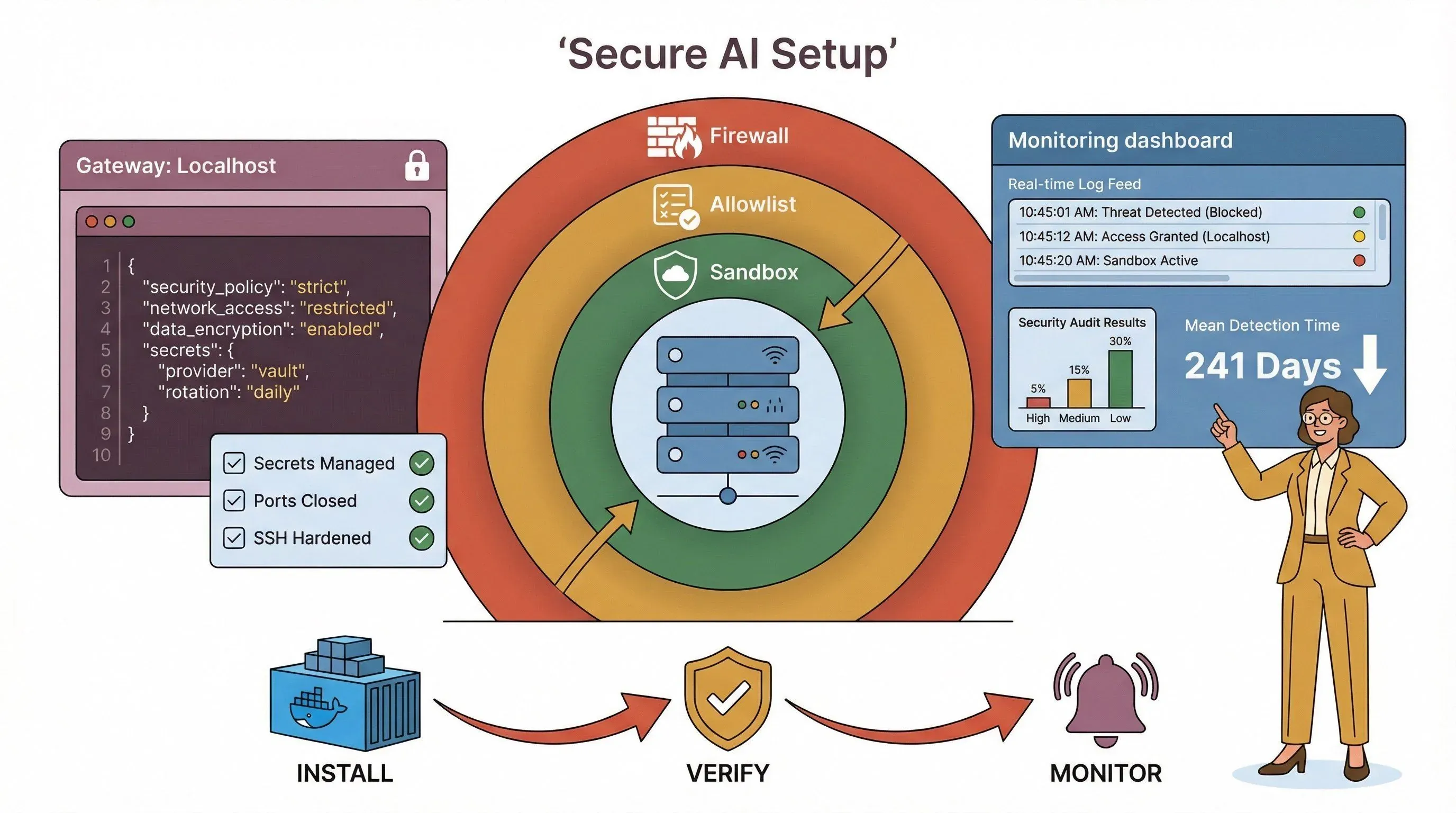

3. Koppel de gateway aan localhost (of tailnet)

- Stel in je configuratie in dat de gateway waar mogelijk bindt aan

127.0.0.1(loopback). - Als je externe toegang nodig hebt, gebruik Tailscale Serve of een VPN—stel OpenClaw nooit rechtstreeks bloot aan het publieke internet ().

Voorbeeldconfiguratie:

1{

2 "gateway": {

3 "bind": "loopback",

4 "tailscale": { "mode": "serve" },

5 "auth": {

6 "mode": "token",

7 "allowTailscale": false,

8 "token": { "source": "env", "provider": "default", "id": "OPENCLAW_GATEWAY_TOKEN" }

9 }

10 },

11 "secrets": {

12 "providers": { "default": { "source": "env" } }

13 }

14}4. Stel sterke authenticatie in

- Gebruik lange, willekeurige tokens voor toegang tot de gateway.

- Sla tokens op in omgevingsvariabelen of een secrets manager—nooit in platte tekstconfiguraties.

5. Schakel sandboxing en exec-approvals in

- Zet sandboxing aan voor alle tooluitvoering ().

- Configureer exec-approvals en allowlists (zie volgende sectie).

6. Installeer alleen vertrouwde plugins

- Beoordeel elke plugin vóór installatie.

- Kies bij voorkeur plugins uit de officiële registry; vermijd willekeurige GitHub gists of npm-pakketten.

7. Voer security-audits uit

- Gebruik

openclaw security auditenopenclaw secrets auditom misconfiguraties of gelekte secrets op te sporen ().

Essentiële beveiligingsconfiguratiegids voor OpenClaw in 2026

Zodra OpenClaw draait, is het tijd om de details dicht te zetten.

1. Command allowlists en exec-approvals

- Definieer een expliciete allowlist van veilige commando’s (bijv.

/usr/bin/git,/usr/bin/curl). - Stel approvals in op “vragen bij onbekende opdracht” en laat terugvallen op “weigeren” als er geen goedkeuringsinterface beschikbaar is.

Voorbeeldconfiguratie:

1{

2 "version": 1,

3 "defaults": {

4 "security": "deny",

5 "ask": "on-miss",

6 "askFallback": "deny",

7 "autoAllowSkills": false

8 },

9 "agents": {

10 "main": {

11 "security": "allowlist",

12 "ask": "on-miss",

13 "askFallback": "deny",

14 "autoAllowSkills": false,

15 "allowlist": [

16 { "bin": "/usr/bin/git" },

17 { "bin": "/usr/bin/curl" }

18 ]

19 }

20 }

21}()

2. Beperk shelltoegang

- Sta alleen shellopdrachten toe die echt noodzakelijk zijn.

- Geef nooit onbeperkte toegang tot

bashofsh, tenzij je een stevig goedkeuringsproces hebt.

3. Verplicht goed sleutelbeheer

- Gebruik SecretRefs en omgevingsvariabelen voor alle credentials.

- Roteer sleutels regelmatig en audit op ongebruikte of verouderde secrets.

4. Bescherming tegen prompt injection

- Valideer alle gebruikersinput en sanitize de output.

- Gebruik waar mogelijk input-/outputbeperkingen en contentfilters.

- Houd logs in de gaten op afwijkende patronen (bijv. commando’s die je niet verwacht).

5. Auditlogging en monitoring

- Schakel gedetailleerde logging in voor alle acties van de agent, goedkeuringen en weigeringen.

- Bewaar logs op een veilige, tamper-evident locatie.

Realtime installatielogmonitoring met Thunderbit

Hier komt goed van pas. Tijdens en na de installatie kan Thunderbit je helpen om:

- OpenClaw-logs realtime te scrapen en analyseren: gebruik Thunderbit’s AI om logregels te extraheren, samen te vatten en te categoriseren—zodat misconfiguraties of verdachte activiteit snel zichtbaar worden.

- Afwijkingen te detecteren: Thunderbit’s AI-gestuurde analyse kan onverwachte fouten, herhaalde mislukte authenticaties of ongebruikelijke commando-uitvoeringen signaleren.

- Te waarschuwen bij kritieke gebeurtenissen: stel Thunderbit zo in dat het je op de hoogte brengt (via Slack, e-mail of je favoriete tool) als er een mogelijk beveiligingsprobleem wordt gedetecteerd.

Voorbeeldworkflow:

- Koppel Thunderbit aan je OpenClaw-logdashboard of API.

- Gebruik “AI Suggest Fields” om belangrijke gebeurtenissen te extraheren (bijv. mislukte logins, geweigerde approvals, plugin-installaties).

- Stel aangepaste alerts in voor risicovolle patronen.

- Exporteer bevindingen naar Google Sheets of Notion voor audittrails.

Thunderbit is geen volledige SIEM, maar wel een lichte, AI-gedreven manier om je OpenClaw-implementatie in de gaten te houden—vooral voor kleinere teams zonder uitgebreide securitystack.

Doorlopend onderhoud: updates, patches en optimalisatie van beveiligingsbeleid

Beveiliging is geen eenmalige klus. OpenClaw ontwikkelt zich snel, en de dreigingen ook.

1. Regelmatige updates en terugkerende reviews

- Plan wekelijks of maandelijks een review van je OpenClaw-configuratiebestanden.

- Voer updates uit met

openclaw update—securityreleases moeten direct worden toegepast (). - Draai na elke update opnieuw

openclaw doctorenopenclaw security audit.

2. Patches veilig uitrollen

- Gebruik VM-snapshots of Docker-imageback-ups vóór grote updates.

- Test updates indien mogelijk in een stagingomgeving.

3. Automatiseer updatechecks met Thunderbit

- Gebruik Thunderbit om de releasefeed van OpenClaw of je eigen deploymentstatuspagina’s te scrapen.

- Zet alerts op voor nieuwe security-advisories of verplichte patches.

4. Houd nieuwe kwetsbaarheden in de gaten

- Abonneer je op de security-advisories en CVE-feeds van OpenClaw.

- Let niet alleen op core-releases, maar ook op plugin- en dependency-updates.

Een robuust security response-plan voor OpenClaw opbouwen

Zelfs met de beste verdediging kunnen incidenten gebeuren. Zo bereid je je voor:

1. Incident response-playbook

- Bepaal duidelijke stappen voor containment (bijv. gateway uitschakelen, tokens intrekken).

- Wijs rollen toe: wie onderzoekt, wie communiceert, wie herstelt de dienst.

- Houd een checklist bij voor het verzamelen van forensische data (logs, configuraties, snapshots).

2. Gebruik Thunderbit voor snelle respons

- Scrape en exporteer direct na een incident alle relevante logs.

- Gebruik Thunderbit’s AI om samen te vatten wat er is gebeurd en verdachte gebeurtenissen te markeren.

- Leg de tijdlijn en genomen maatregelen vast voor compliance en leerdoeleinden.

3. Oefenen en bijwerken

- Voer minstens twee keer per jaar tabletop-oefeningen of gesimuleerde incidenten uit.

- Werk je responseplan bij zodra OpenClaw verandert of je omgeving evolueert.

Security-first automatisering: veilige eerste stappen met OpenClaw

Het is verleidelijk om meteen vol in krachtige automatiseringen te duiken, maar begin rustig:

1. Begin met read-only workflows

- Rapportages, monitoring en het samenvatten van data zijn laag risico.

- Vermijd write-/delete-acties of shellopdrachten totdat je setup echt vertrouwd is.

2. Breid rechten geleidelijk uit

- Voeg nieuwe mogelijkheden één voor één toe, met menselijke goedkeuring ertussen.

- Monitor logs en alerts na elke wijziging.

3. Continue monitoring

- Gebruik Thunderbit of je favoriete tool om gedrag van de agent in de gaten te houden.

- Stel alerts in voor elke escalatie van rechten of onverwachte acties.

Voorbeelden van veilige automatiseringen:

- Publieke sales leads scrapen en exporteren naar CRM (read-only).

- Serveruptime of schijfgebruik monitoren.

- Nieuwsartikelen of interne documentatie samenvatten.

Belangrijkste conclusies: OpenClaw veilig houden in 2026

Even samenvatten wat echt telt:

- Geef AI niet standaard volledige shelltoegang—gebruik allowlists, approvals en sandboxing.

- Koppel je gateway aan localhost of tailnet—vermijd publieke blootstelling tenzij het echt niet anders kan.

- Gebruik sterke authenticatie en beheer secrets zorgvuldig—bewaar credentials nooit in platte tekst.

- Houd OpenClaw en alle plugins up-to-date—patch snel en review configuraties regelmatig.

- Monitor logs en automatiseer alerts—tools zoals Thunderbit maken dit eenvoudig, zelfs voor kleine teams.

- Heb een incident response-plan—oefen, documenteer en verbeter het voortdurend.

- Begin met veilige, read-only automatiseringen—breid zorgvuldig uit, met continue monitoring.

Beveiliging is een reis, geen eindbestemming. Het OpenClaw-ecosysteem beweegt snel, en aanvallers ook. Door security first te volgen—en tools zoals te gebruiken voor monitoring en automatisering—zorg je dat je AI-agent vóór je werkt, niet tegen je.

Voor meer tips kun je de bekijken en je blijven abonneren op OpenClaw’s security-advisories.

Veelgestelde vragen

1. Waarom zou ik OpenClaw tijdens de installatie geen volledige shelltoegang geven?

Volledige shelltoegang geven aan een AI-agent zoals OpenClaw vergroot het risico op prompt injection-aanvallen, het lekken van credentials en systeemcompromittering aanzienlijk. Beperk shelltoegang daarom standaard met allowlists en approvals, en schakel bredere rechten pas in na zorgvuldige controle en monitoring ().

2. Wat is de veiligste manier om OpenClaw op afstand toegankelijk te maken?

De aanbevolen aanpak is om de gateway te binden aan 127.0.0.1 (loopback) en voor veilige externe toegang een tailnet-oplossing zoals Tailscale Serve te gebruiken. Vermijd blootstelling aan het publieke internet waar mogelijk en eis altijd sterke authenticatie ().

3. Hoe kan Thunderbit helpen bij OpenClaw-beveiliging?

Thunderbit kan OpenClaw-logs scrapen en analyseren, misconfiguraties opsporen en je in realtime waarschuwen voor verdachte activiteit. Het is vooral nuttig om installatie- en configuratiewijzigingen te monitoren, zelfs als je geen volledige SIEM-opzet hebt ().

4. Hoe vaak moet ik OpenClaw en de plugins updaten?

Controleer minimaal wekelijks op updates en pas beveiligingspatches direct toe. Draai na elke update openclaw doctor en openclaw security audit om te controleren of je configuratie veilig blijft ().

5. Wat moet ik doen als ik vermoed dat mijn OpenClaw-instantie is gecompromitteerd?

Beperk het incident onmiddellijk door de gateway uit te schakelen en credentials in te trekken. Verzamel logs en configuraties voor forensisch onderzoek, en gebruik Thunderbit of vergelijkbare tools om te analyseren wat er is gebeurd. Volg je incident response-plan en werk het bij op basis van de lessen die je leert ().

Blijf veilig, automatiseer slim, en onthoud: in 2026 is security first niet alleen een best practice—het is de enige aanpak waarmee je AI-agent aan jouw kant blijft.

Meer lezen