Een paar maanden geleden stelde een van onze gebruikers een vraag waardoor ik midden in een slok koffie bleef hangen: "Als ik openbare productprijzen van Coupang scrape, beland ik dan in een Koreaanse rechtszaal?" Eerlijk gezegd had ik daar niet meteen een strak one-liner-antwoord op — en de meeste juridische gidsen die ik online vond ook niet.

Die vraag bleef in mijn hoofd zitten, omdat duizenden e-commerce-operators, salesteams en SaaS-oprichters elke week stilletjes precies hetzelfde googelen. De wereldwijde markt voor webscrapingdiensten bereikte in 2024 ongeveer en groeit hard. Meer bedrijven dan ooit verzamelen webdata — en steeds meer van hen vragen zich af waar in Korea de juridische grens ligt. Korea verbiedt scrapen namelijk niet per se.

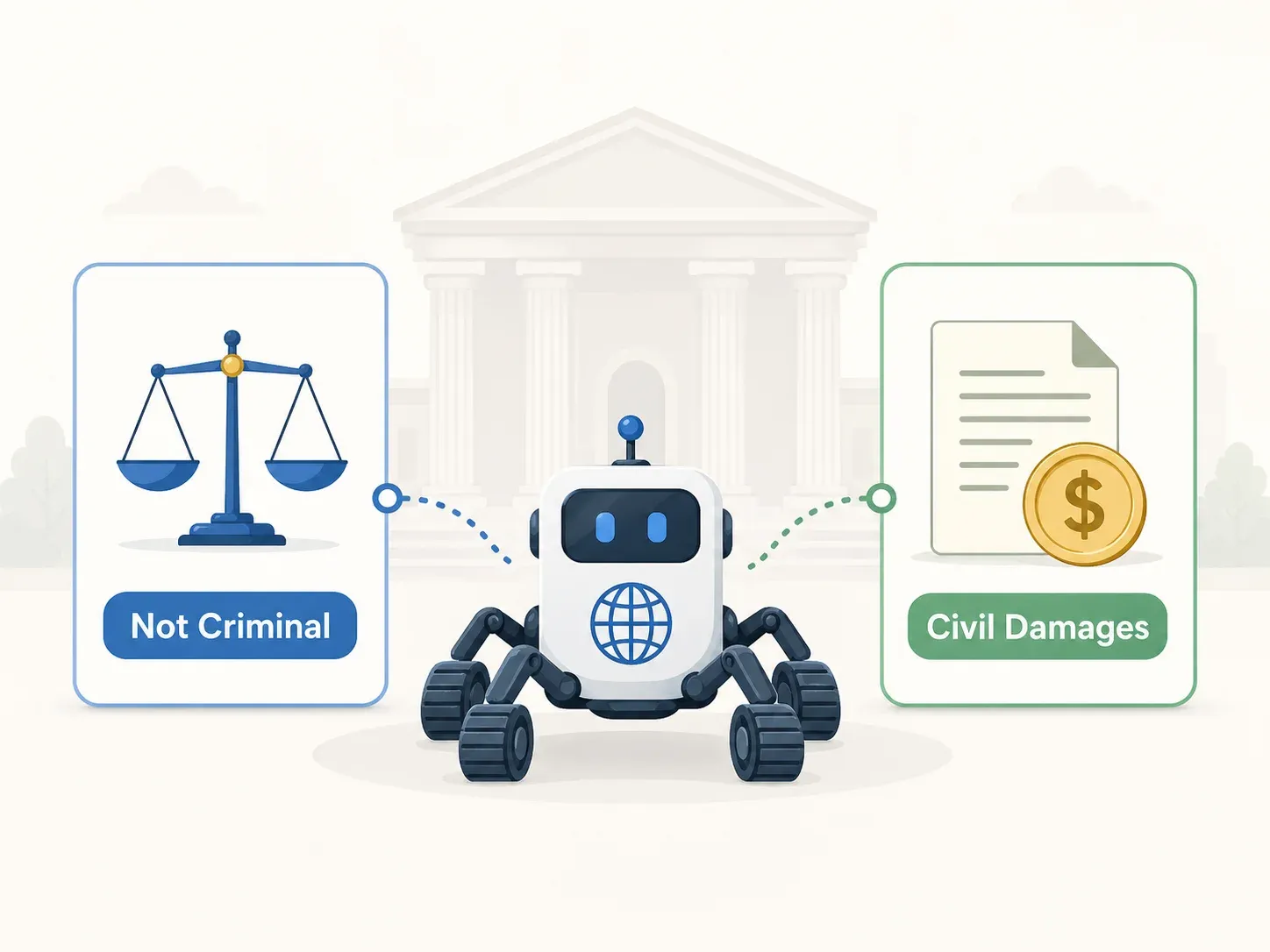

Maar vier belangrijke wetten kunnen wel van toepassing zijn, afhankelijk van wat je scrape, hoe je het doet en waarom. De mijlpaalzaak waar iedereen naar verwijst is het arrest van het Koreaanse Hooggerechtshof in de zaak Yanolja (2021Do1533, uitgesproken op 12 mei 2022). Daarin werd een scrapingtool van een concurrent strafrechtelijk vrijgesproken — en vervolgens kreeg hetzelfde bedrijf in een aparte civiele procedure alsnog ongeveer 1 miljard KRW aan schadevergoeding opgelegd. Dat dubbele resultaat is precies wat niet-juristen moeten begrijpen als ze met Koreaanse scrapingwetgeving te maken krijgen, en het vormt de basis van deze gids. Geen rechtenstudie nodig — alleen een praktisch risicokader dat je echt kunt gebruiken.

Moeilijkheid: Beginner (geen juridische of technische achtergrond nodig)

Benodigde tijd: Ongeveer 15 minuten leestijd; handig als naslagwerk

Wat je nodig hebt: Basiskennis van wat webscraping doet (als je een opfrisser nodig hebt, lees dan ons artikel over )

Is webscraping legaal in Korea? Het korte antwoord

Webscraping zelf is in Korea niet illegaal. Het is een neutrale technologie — net als een webbrowser of een spreadsheetformule. Koreaanse rechtbanken hebben zich consequent niet op de tool zelf gericht, maar op het gedrag eromheen.

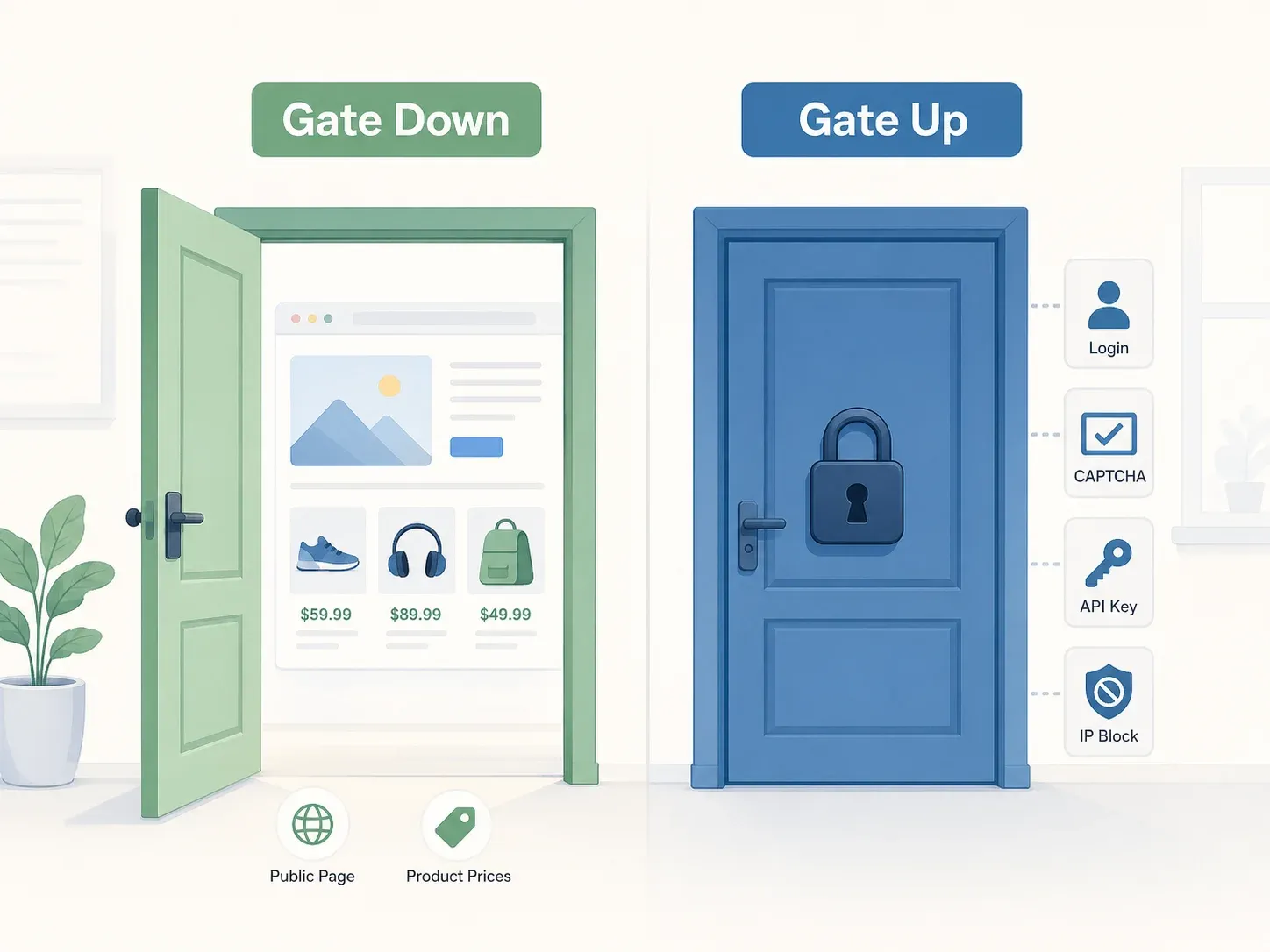

Het beste denkkader komt uit de uitspraak van het Hooggerechtshof in Yanolja: het "poort open vs. poort dicht"-principe. Als een website geen objectieve toegangsbeperkingen heeft — geen inlogmuur, geen CAPTCHA, geen verplichte API-sleutel, geen IP-blokkade — staat de poort "open" en is toegang tot publiek beschikbare data doorgaans geen strafbaar feit onder de Koreaanse Information and Communications Network Act (ICNA). Het Hof keek specifiek naar of "beschermingsmaatregelen, gebruiksvoorwaarden en andere objectief kenbare omstandigheden" de toegang beperkten, en stelde vast dat de API-server van Yanolja vrij bereikbaar was via de openbare app.

Maar "niet strafbaar" betekent nog niet "geen risico".

Burgerlijke aansprakelijkheid is een heel ander verhaal. Je kunt vervolging vermijden en toch een schadevergoeding van miljarden won opgelegd krijgen. De Yanolja-zaak maakte dat pijnlijk duidelijk.

Vier Koreaanse wetten kunnen relevant zijn voor webscraping:

- ICNA (Information and Communications Network Act) — de regel van "niet binnendringen"

- Auteurswet — rechten van databankproducenten

- PIPA (Personal Information Protection Act) — regels voor het verzamelen van persoonsgegevens

- UCPA (Unfair Competition Prevention Act) — de brede vangnetbepaling tegen oneerlijk meeliften

De rest van deze gids koppelt die wetten aan praktijksituaties, zodat je kunt inschatten waar jouw scrapingproject echt valt.

Het groen-geel-rood risicokader voor webscraping in Korea

Elk juridisch artikel dat ik over Koreaanse scrapingwetgeving vond, leest alsof het voor advocaten is geschreven. Ben je e-commerce operations manager of SaaS-oprichter, dan heb je geen analyse van 40 pagina’s nodig — je wilt gewoon snel kunnen inschatten waar de risico’s liggen voordat je begint. Zie dit als een stoplicht. Groen betekent doorgaan (met normale voorzichtigheid). Geel betekent afremmen en goed kijken. Rood betekent stoppen en een advocaat bellen.

Groene zone: scenario’s met laag risico

| Scenario | Risiconiveau | Belangrijke wet(ten) | Waarom |

|---|---|---|---|

| Publieke productvermeldingen scrapen (geen login, geen CAPTCHA) | 🟢 Laag | ICNA, Auteurswet | Yanolja-uitspraak: geen toegangsbeperking = geen ICNA-schending; feitelijke data (prijzen, beschikbaarheid) is geen creatieve uiting |

| Openbare prijzen scrapen voor interne analyse בלבד | 🟢 Laag | UCPA, Auteurswet | Feitelijke data, beperkte scope, geen concurrerende herverdeling |

| Niet-persoonlijke, niet-auteursrechtelijk beschermde feiten van openbare pagina’s verzamelen | 🟢 Laag | ICNA, Auteurswet | Geen toegangsbarrière omzeild; losse feiten zijn niet beschermd |

De strafrechtelijke beslissing in Yanolja vormt het anker voor deze zone. Het Hooggerechtshof zag geen ICNA-inbreuk, omdat de API-server vrij bereikbaar was — gewone gebruikers konden er via de app bij, met of zonder lidmaatschap, en er waren geen aparte beschermingsmaatregelen die de API-toegang blokkeerden.

Voor gebruikers is dit de sweet spot. Als je openbare e-commerce- of vastgoedpagina’s scrapt in cloud scraping-modus — productnamen, prijzen, beschikbaarheid of listingmetadata verzamelt en daarbij persoonsgegevensvelden weglaat — werk je doorgaans in de groene zone. ("Doorgaans" is echter niet hetzelfde als "altijd"; de nuances leg ik hieronder uit.)

Gele zone: scenario’s met middelgroot risico

| Scenario | Risiconiveau | Belangrijke wet(ten) | Waarom |

|---|---|---|---|

| Persoonsgegevens scrapen (namen, e-mails, telefoonnummers), zelfs van openbare pagina’s | 🟡 Middel | PIPA, ICNA | PIPA geldt ongeacht publieke zichtbaarheid; wijzigingen in 2023 verscherpten de toestemmingsregels |

| Grote hoeveelheden scrapen die een "substantieel deel" van de databank van een concurrent kunnen vormen | 🟡 Middel | Auteurswet, UCPA | Kwantitatieve + kwalitatieve toets onder Koreaans recht |

| Robots.txt-signalen negeren | 🟡 Middel | Bewijs van kwade trouw | Op zichzelf niet strafbaar, maar kan tegen je worden gebruikt in de rechtszaal |

| Publieke data scrapen maar gebruiken om direct te concurreren met de bron | 🟡 Middel | UCPA | Meeliften op de investering van een ander platform |

Persoonsgegevens zijn de grootste trigger in de gele zone.

Zelfs als een telefoonnummer of e-mailadres zichtbaar is op een openbare webpagina, blijft PIPA van toepassing. De PIPA-hervorming van 2023 breidde de rechten van betrokkenen uit en verscherpte de toestemmingsvereisten. En in 2024 publiceerde de Koreaanse Personal Information Protection Commission (PIPC) in de context van AI en dataverzameling — waarmee duidelijk werd dat openbare toegankelijkheid alleen nog geen algemene toestemming betekent.

Ook volume telt mee. Het Hooggerechtshof in Yanolja zei dat zowel kwantitatieve als kwalitatieve factoren bepalen of je een "substantieel deel" van een databank hebt gekopieerd. Vergelijk het gekopieerde deel met de volledige databank en vraag je af of het de substantiële investering van de producent weerspiegelt.

Rode zone: scenario’s met hoog risico

| Scenario | Risiconiveau | Belangrijke wet(ten) | Waarom |

|---|---|---|---|

| Scrapen achter een loginmuur of toegang omzeilen | 🔴 Hoog | ICNA art. 48 | "Poort dicht" = ongeautoriseerde toegang; hoog vervolgingsrisico |

| CAPTCHA’s, IP-verboden of botdetectiesystemen omzeilen | 🔴 Hoog | ICNA art. 48(4) | Wijziging in 2024 richt zich specifiek op omzeiltools/-apparaten |

| De volledige databank van een concurrent kopiëren en doorverkopen | 🔴 Hoog | Auteurswet (DB-rechten), UCPA | Substantiële reproductie + commercieel meeliften |

| Persoonsgegevens verzamelen zonder juridische basis voor marketing/outreach | 🔴 Hoog | PIPA | Tot 5 jaar / boete van 50 miljoen KRW; administratieve boetes tot 3% van de omzet |

Een toevoeging aan de ICNA in 2024 — artikel 48(4) — verbiedt nu specifiek het installeren, overdragen of verspreiden van programma’s of technische apparaten die zonder legitieme reden "normale bescherming- of authenticatieprocedures" omzeilen.

Daarnaast bevestigde een dat ongeautoriseerde netwerkindringing ook kan bestaan zonder fysieke vernietiging van beschermingsmaatregelen. Het gebruiken van identificaties van een ander of onjuiste commando’s om toegangsbeperkingen te omzeilen is al voldoende.

De vier Koreaanse wetten die van toepassing zijn op webscraping

| Wet | Wat wordt beschermd | Wanneer het relevant wordt voor scrapers |

|---|---|---|

| ICNA artikel 48 | Netwerkstabiliteit, toegangsbevoegdheid | Inloggen, CAPTCHA, authenticatie, IP-blokkades of API-sleutelbeperkingen omzeilen |

| Auteurswet (art. 93) | Creatieve werken + rechten van databankproducenten | Expressieve content, afbeeldingen of alle/substantiële delen van een databank kopiëren |

| PIPA | Persoonsgegevens, rechten van betrokkenen | Namen, telefoonnummers, e-mails, ID’s verzamelen — zelfs van openbare pagina’s |

| UCPA (art. 2(1)(k) en (m)) | Eerlijke concurrentie, commercieel waardevolle data | Meeliften op de data-investering van een ander platform voor je eigen concurrerende business |

ICNA artikel 48: de regel van "niet binnendringen"

ICNA artikel 48(1) zegt dat niemand een information and communications network mag binnendringen "zonder legitieme toegangsbevoegdheid of buiten de toegestane toegangsbevoegdheid." In scraping-termen: als de website toegangsbeperkingen heeft die je omzeilt, schend je de wet. Zijn er geen beperkingen — een openbare pagina, geen login — dan zit je waarschijnlijk goed.

De straf bij een overtreding is volgens ICNA artikel 71 maximaal .

Een nuance die de moeite waard is: het Koreaanse Hooggerechtshof heeft gebruiksvoorwaarden (Terms of Service) consequent anders behandeld dan toegangsbeperkingen. De gebruiksvoorwaarden van de Yanolja-app beperkten commercieel hergebruik en verboden geautomatiseerde programma’s die de server belastten, maar het Hof vond dat deze clausules de toegang tot de API-server zelf niet objectief beperkten.

Auteurswet: rechten van databankproducenten

De Koreaanse Auteurswet beschermt databankproducenten apart van het auteursrecht op afzonderlijke content. Onder is het reproduceren van "alle of een substantieel deel" van een databank onwettig — zelfs als afzonderlijke datapunten openbare feiten zijn.

De toets is zowel kwantitatief (hoeveel heb je gekopieerd ten opzichte van het geheel?) als kwalitatief (weerspiegelt het gekopieerde deel de substantiële investering van de producent in het bouwen, verifiëren of onderhouden van de databank?). Herhaald of systematisch kopiëren van kleinere delen kan ook meetellen als het feitelijk hetzelfde resultaat oplevert als het kopiëren van een substantieel deel.

Straf voor inbreuk op rechten van de databankproducent: maximaal drie jaar of 30 miljoen KRW op grond van artikel 136(2)(3). Wettelijke schadevergoeding onder artikel 125-2 kan oplopen tot 10 miljoen KRW per werk, of 50 miljoen KRW per werk bij opzettelijke inbreuk met winstoogmerk.

PIPA: Personal Information Protection Act

PIPA regelt het verzamelen van persoonsgegevens — namen, contactinformatie, ID’s — ook als die openbaar zichtbaar zijn. De hervorming van 2023 was belangrijk: ze breidde de rechten van betrokkenen uit, verscherpte de toestemmingsvereisten, introduceerde regels voor geautomatiseerde besluitvorming en stelde administratieve boetes vast van maximaal voor bepaalde overtredingen.

De noemt expliciet data die via "web crawling and scraping" is verkregen in de context van openbaar beschikbare persoonsgegevens. De richtlijn verduidelijkt dat gerechtvaardigd belang in sommige contexten als grondslag kan dienen, maar dat organisaties een belangenafweging, waarborgen, bescherming van rechten en governance nodig hebben.

En de trend wordt strenger. In maart 2026 meldde de die de maximale boetes voor ernstige, herhaalde datalekken later in 2026 zou verhogen tot 10% van de omzet.

UCPA: de brede vangnetbepaling tegen oneerlijke concurrentie

De UCPA is de wet die GC Company trof in de civiele Yanolja-zaak. De huidige wet bevat twee relevante bepalingen:

- Artikel 2(1)(k): ziet op oneerlijk gebruik van elektronisch verzamelde en beheerde technische of zakelijke data die niet geheim is

- Artikel 2(1)(m): de bredere vangnetbepaling voor het gebruiken van andermans resultaten, bereikt door substantiële investeringen of inspanningen, voor je eigen business zonder toestemming en in strijd met eerlijke handelspraktijken

Voor deze bepalingen is de UCPA civielrechtelijk — geen strafrechtelijke sanctie — maar het kan leiden tot gerechtelijke verboden onder , schadevergoeding onder artikel 5 en zelfs een drievoudige schadevergoeding in specifieke opzettelijke gevallen onder artikel 14-2. In de civiele Yanolja-zaak werd op basis van dit kader ongeveer 1 miljard KRW toegekend.

De Yanolja-zaak: waarom je strafrechtelijk kunt winnen maar civiel kunt verliezen

Dit is de zaak die iedere zakelijke gebruiker in Korea moet begrijpen. Ik vertel hem als één verhaal, omdat hij ook zo is verlopen — en omdat het gespleten resultaat precies de kern van de zaak is.

Wat gebeurde er: GC Company scrape-de de reisdata van Yanolja

GC Company runde een concurrerend online reisplatform. Ze bouwden een zelfontwikkelde crawler die toegang kreeg tot de API-server van Yanolja’s Baro Reservation-app, waarbij de API-URL’s en request-commando’s werden achterhaald en naar de server werden gestuurd. De scraper verzamelde accommodatie-informatie — partnernamen, adressen, prijzen, beschikbaarheid en afbeeldingen. GC Company gebruikte deze data intern voor marketing en concurrentiepositionering.

Yanolja diende zowel een strafklacht als een civiele rechtszaak in.

Strafuitspraak: niet schuldig op alle punten (Hooggerechtshof 2021Do1533)

Het Hooggerechtshof bekrachtigde op 12 mei 2022 voor alle drie de aanklachten:

- ICNA artikel 48 (indringing): Er waren geen toegangsbeperkingen. De API-server was publiek toegankelijk via browser en mobiele app. Er waren geen technische blokkades. De ToS-clausules beperkten het gebruik, niet de toegang.

- Auteurswet (rechten van databankproducenten): De verdachten hadden niet "alle of een substantieel deel" van de databank gereproduceerd. De gekopieerde data was al publiek bekend en het bewijs toonde niet aan dat het gekopieerde deel Yanolja’s substantiële investering weerspiegelde.

- Strafrecht artikel 314 (bedrijfsbelemmering): Er was niet bewezen dat de werking van Yanolja’s API-server daadwerkelijk was verstoord. Geen wijziging van data. Geen opzet voor bedrijfsbelemmering.

De kernregel die je kunt citeren: toegangsbeperkingen moeten worden beoordeeld op basis van "beschermingsmaatregelen, gebruiksvoorwaarden en andere objectief kenbare omstandigheden." Als de poort openstaat, is er doorheen lopen geen binnendringen.

Civiele uitspraak: 1 miljard KRW schadevergoeding onder de UCPA

Hier slaat het verhaal om. De Seoul Central District Court — en daarna het Seoul High Court (zaak 2021Na2034740, beslist op 25 augustus 2022) — oordeelden dat GC Company de brede vangnetbepaling van de UCPA had geschonden. De rechtbank kende ongeveer 1 miljard KRW (~USD 800K) aan schadevergoeding toe en beval het stoppen van verdere datakopieën.

De redenering: de accommodatie-databank van Yanolja had commerciële waarde en weerspiegelde substantiële investeringen — het verzamelen, verifiëren en updaten van accommodatiegegevens. GC Company liftte mee op die investering. Het civiele oordeel werd definitief op het niveau van het Seoul High Court.

Praktische les: strafrechtelijke vrijspraak betekent niet dat je civiel veilig bent

Dit is de meest contra-intuïtieve les uit het Koreaanse scrapingrecht. Strafrechtelijk toegestane toegang bood geen bescherming tegen commercieel oneerlijk gebruik. "Kan ik strafrechtelijk vervolgd worden?" en "Kan ik civiel worden aangesproken?" zijn verschillende vragen, met mogelijk verschillende antwoorden.

Voor zakelijke gebruikers geldt: zelfs als je scrapingmethode duidelijk in de groene zone zit voor strafrechtelijke doeleinden, bepaalt je gebruik van de data — vooral als je er direct mee concurreert met de bron — je civiele risico.

Korea vs. VS vs. EU: hoe webscrapingwetten zich tot elkaar verhouden

Ik kon geen andere gids vinden die dit in één tabel zet — opvallend, gezien hoeveel bedrijven over grenzen heen scrapen.

| Dimensie | Zuid-Korea | Verenigde Staten | EU / EER |

|---|---|---|---|

| Kernwet | ICNA art. 48, Auteurswet | CFAA (18 U.S.C. §1030), staatswetten | GDPR, Databankrichtlijn (96/9/EC) |

| Mijlpalezaak | Yanolja v GC Company (Hooggerechtshof 2021Do1533, 2022) | hiQ v LinkedIn (9th Cir. 2022), Van Buren v. US (2021) | Ryanair v PR Aviation (CJEU C-30/14, 2015) |

| Scrapen van openbare data | Legaal als er geen objectieve toegangsbarrières zijn ("poort open") | Legaal volgens de redenering in hiQ (publieke data); Van Buren beperkte CFAA | Hangt af van databankrechten, contract, auteursrecht, GDPR en lidstaatrecht |

| Regels voor persoonsgegevens | PIPA (gewijzigd in 2023) — toestemming of juridische grondslag | Sectoraal: CCPA (Californië), staatsprivacywetten | GDPR — strikte toestemming / gerechtvaardigd belang; max. boete €20M of 4% van de wereldwijde omzet |

| Overtreding ToS = misdrijf? | Nee (rechters oordelen dat ToS ≠ ICNA-schending) | Nee (Van Buren 2021: ToS ≠ CFAA) | Meestal nee, maar contractbreuk kan wel |

| Bescherming van databanken | Auteurswet: rechten van databankproducenten | Geen federaal databankrecht | Sui generis databankrecht |

| Maximale strafrechtelijke sanctie | Tot 5 jaar / 50 miljoen KRW (ICNA) | Tot 10 jaar / $250K (CFAA) | Verschilt per lidstaat |

Belangrijkste verschillen die ertoe doen voor jouw business

- Korea heeft geen brede uitzondering voor text-and-data-mining (TDM) zoals de DSM-richtlijn van de EU. Als je AI-modellen traint op gescrapete Koreaanse data, krijg je geen wettelijke vrijstelling.

- De brede vangnetbepaling van de UCPA in Korea is breder en minder voorspelbaar dan het Amerikaanse recht inzake oneerlijke concurrentie. De civiele uitkomst in Yanolja zou in de VS veel moeilijker te reproduceren zijn.

- Alle drie de rechtsgebieden zijn het eens: alleen het schenden van gebruiksvoorwaarden is geen strafbaar feit.

- Bescherming van databanken in Korea is wettelijk verankerd (zoals in de EU), terwijl de VS geen algemeen federaal databankrecht heeft. Dat geeft Koreaanse platformeigenaren meer civielrechtelijke middelen.

- Als je over grenzen heen scraped, geldt de strengste toepasselijke wet. Een scrapingproject dat Koreaanse, Amerikaanse en EU-data raakt, moet aan alle drie regimes voldoen.

Sector-specifieke scenario’s: is webscraping legaal in Korea voor jouw branche?

Het risicoprofiel verschilt enorm per sector, en geen enkele gids die ik vond koppelt Koreaanse scrapingwetgeving aan specifieke branches. Dus heb ik het zelf uitgewerkt.

E-commerce: prijstracking en productdata

Openbare productprijzen scrapen van Coupang, Gmarket of 11Street is het schoonste voorbeeld uit de groene zone — blijf bij feitelijke velden (prijs, beschikbaarheid, productnaam), vermijd login-only delen, omzeil geen technische blokkades en gebruik de data intern voor benchmarking.

Het risico neemt toe zodra je productbeschrijvingen scrapt (creatieve content → auteursrecht), contactinformatie van verkopers (PIPA), afbeeldingen (auteursrecht) of een volledige catalogus (rechten van databankproducenten + UCPA).

Ik vond geen toonaangevende Koreaanse rechtszaak over e-commerce scraping die vergelijkbaar is met Yanolja. Het meer uitgewerkte precedent ligt in reizen en recruitment — maar geen rechtszaken betekent niet dat er geen risico is.

Thunderbit’s en cloud scraping-modus zijn precies voor dit patroon gebouwd: terugkerende prijs- en voorraadcontroles op openbare pagina’s, waarbij AI Suggest Fields je laat kiezen welke kolommen je wilt en persoonsgegevensvelden kunt uitsluiten.

Vastgoed: woning- en vastgoedaanbiedingen

Vastgoed zit van nature in de gele zone. Aanbiedingen op platforms zoals Zigbang of Naver Real Estate combineren feitelijke data (prijs, oppervlakte, buurt) met makelaarsnamen, telefoonnummers van kantoren, mobiele nummers, foto’s en zorgvuldig samengestelde platformdatabanken.

Openbare vastgoedgegevens scrapen kan een lager risico hebben. Maar het verzamelen van contactkolommen van makelaars activeert meteen PIPA — en als je alle aanbiedingen in een regio scrapt, ga je al snel richting substantiële databankkopie.

Mitigatie: laat persoonsgegevenskolommen weg, beperk de geografische scope, documenteer een legitiem zakelijk doel, respecteer rate limits en vermijd het reproduceren van een concurrerende listingsdienst. Thunderbit’s AI kan zo worden ingesteld dat alleen de vastgoedgegevens worden geëxtraheerd die je nodig hebt — prijs, vierkante meters, locatie — terwijl persoonlijke contactgegevens worden overgeslagen.

Recruitment: vacatureposts

Recruitment is zonder twijfel de sector met het hoogste risico. Korea heeft een direct precedent: JobKorea v. Saramin. Saramin scrapte de vacaturedatabank van JobKorea en werd aansprakelijk gehouden voor inbreuk op databankrechten en oneerlijke concurrentie. Recruitmentdata combineert vaak platforminvestering (gecurateerde, geverifieerde vermeldingen), grootschalige databankkopie en persoonlijke gegevens of contactinformatie van recruiters.

Mijn advies: het scrapen van een concurrerend vacatureplatform om een rivaliserende vacaturedatabank op te bouwen of te verrijken kun je beter doorgaans vermijden. Is de use case smal, laat het dan juridisch toetsen vóór het verzamelen, minimaliseer volume, verwijder persoonlijke contactgegevens en herdistribueer de resultaten niet.

Volledige sanctiereferentie: wat je riskeert als webscraping in Korea misgaat

| Koreaanse wet | Type overtreding | Max. strafrechtelijke sanctie | Max. civiele/administratieve maatregel | Belangrijke wijziging 2023–2026 |

|---|---|---|---|---|

| ICNA art. 48 | Ongeautoriseerde toegang / verstoring | 5 jaar / boete van 50 miljoen KRW | Schadevergoeding + gerechtelijk verbod | 2024: artikel 48(4) toegevoegd, gericht op omzeiltools |

| Auteurswet (DB-rechten, art. 93) | Substantiële reproductie van databank | 3 jaar / boete van 30 miljoen KRW | Wettelijke schadevergoeding tot 50 miljoen KRW/werk (opzettelijk winstoogmerk) | — |

| PIPA | Onrechtmatige verzameling van persoonsgegevens | 5 jaar / boete van 50 miljoen KRW | Administratieve boete tot 3% van de totale omzet; collectieve actie mogelijk | Hervorming 2023; 2024-richtlijn openbare-data-AI; trend in 2026 naar 10% bij herhaalde lekken |

| UCPA art. 2(1)(k)/(m) | Oneerlijke data-acquisitie / gebruik | Alleen civielrechtelijk (geen straf voor de vangnetbepaling) | Schadevergoeding + gerechtelijk verbod; drievoudige schadevergoeding voor bepaalde opzettelijke gevallen | Datakaderwet 2022 versterkte bepalingen |

| Strafwetboek art. 314 | Bedrijfsbelemmering via technische middelen | 5 jaar / boete van 15 miljoen KRW | — | Yanolja: geen daadwerkelijke verstoring bewezen |

Het cruciale punt: strafrechtelijke en civiele trajecten lopen onafhankelijk van elkaar. Je kunt met beide tegelijk te maken krijgen — en de ene winnen terwijl je de andere verliest.

Je 10-punten compliance-checklist voor webscraping in Korea

Hier zijn tien ja/nee-vragen die je moet doorlopen voordat je met een scrapingproject begint. Print ze uit, bookmark ze, plak ze op je monitor — wat werkt.

- Vereist de doelwebsite geen login om toegang te krijgen tot de data die je wilt? Als een login, token of account nodig is, verschuift het risico sterk richting ICNA artikel 48.

- Zijn er geen technische toegangsbeperkingen? CAPTCHA’s, IP-blokkades, API-sleutels, rate limits en botwalls zijn sterke rode-zone-signalen.

- Heb je de robots.txt van de site bekeken? Niet juridisch bindend op zichzelf in Koreaanse precedenten, maar wel nuttig bewijs van de verwachtingen van de site en van je goede trouw.

- Verzamel je persoonsgegevens? Als namen, telefoonnummers, e-mails, ID’s of individuele contactgegevens in scope zijn, moet je PIPA analyseren.

- Kopieer je een "substantieel deel" van de databank van de site? Stel zowel kwantitatieve als kwalitatieve vragen — hoeveel, en weerspiegelt het gekopieerde deel de investering van de bron?

- Heb je je doel gedefinieerd? Interne analyse is minder risicovol dan herverdeling of het bouwen van een concurrerende databank. (Maar Yanolja laat zien dat intern concurrerend gebruik geen volledige bescherming biedt.)

- Heb je je legitieme zakelijke doel schriftelijk vastgelegd? Documentatie helpt bij de belangenafweging rond gerechtvaardigd belang onder PIPA en als bewijs van goede trouw.

- Heb je persoonsgegevensvelden verwijderd of geanonimiseerd vóór opslag/gebruikt? Het uitsluiten van contactgegevens haalt vastgoedscraping, recruitment-scraping en directory-scraping vaak uit het meest risicovolle PIPA-patroon.

- Gebruik je redelijke aanvraagintervallen? Vermijd serveroverbelasting — het risico op overtreding van Strafwetboek artikel 314 en ICNA artikel 48(3) neemt toe als scraping de dienstverlening schaadt.

- Heb je Koreaans juridisch advies ingewonnen voor grootschalige, commerciële of grensoverschrijdende projecten? Koreaans recht plus GDPR-/VS-privacy- of computer-toegangsregels kunnen allemaal van toepassing zijn.

⚠️ Disclaimer: Deze checklist is bedoeld als oriëntatie, niet als juridisch advies. Raadpleeg altijd lokale Koreaanse juridische counsel voor specifieke situaties.

Hoe Thunderbit je helpt om verantwoord Koreaanse websites te scrapen

Volledige transparantie: ik werk bij Thunderbit op de marketingafdeling. Maar ik vind oprecht dat de product-wetgeving-fit hier nuttig is, en niet alleen een verkooppraatje.

Thunderbit is gebouwd voor de groene-zone use cases die dit artikel beschrijft: het scrapen van publiek beschikbare data zonder login. Zo sluiten specifieke functies aan op het compliancekader:

- Cloud scraping-modus voor openbare sites — geen login nodig, geen lokale sessie vereist, blijft binnen publiek toegankelijke grenzen. Dat sluit aan bij het Yanolja-principe van de "poort open".

- AI Suggest Fields laat je exact bepalen welke datakolommen je wilt extraheren. Heb je productprijzen en beschikbaarheid nodig, maar geen telefoonnummers van verkopers? Laat de persoonsgegevenskolommen gewoon weg. Dit is de eenvoudigste manier om PIPA-triggers te vermijden.

- Geplande scraper voor terugkerende controles van prijzen, voorraad of listings met redelijke tussenpozen — zonder een server continu te bestoken met verzoeken.

- Gratis data-export naar Excel, Google Sheets, Airtable en Notion voor interne analytische workflows.

- Subpage scraping om openbare listingdata te verrijken (bijvoorbeeld door door te klikken naar individuele productpagina’s voor specificaties) zonder login-only of beperkte gebieden te openen.

- AI-layoutadaptatie — de scraper leest de sitestructuur elke keer opnieuw en past zich aan layoutwijzigingen aan zonder kwetsbare hardcoded selectors.

Thunderbit ondersteunt meertalig gebruik in tientallen talen, wat belangrijk is voor teams die met Koreaanse websites werken. Je kunt het gratis proberen via de .

Geen enkele tool neemt juridisch risico volledig weg. Maar verantwoord configureren — openbare pagina’s, feitelijke data, uitgesloten persoonsgegevensvelden, redelijke intervallen — houdt je binnen het compliancekader dat dit artikel beschrijft.

Belangrijkste conclusies over de legaliteit van webscraping in Korea

Vijf dingen om te onthouden:

- Webscrapingtechnologie zelf is legaal in Korea. Het Hooggerechtshof bevestigde dit in de Yanolja-uitspraak.

- Het risico hangt af van de toegangsmethode (poort open vs. poort dicht), het datatype (persoonsgegevens vs. feitelijke data) en het gebruik (intern vs. concurrerende herverdeling).

- Strafrechtelijke vrijspraak =/= civiele veiligheid. De Yanolja-zaak laat zien dat je vervolging kunt vermijden en toch een schadevergoeding van miljarden won kunt krijgen.

- Bij het scrapen van openbare, niet-persoonlijke, feitelijke data voor intern gebruik zonder toegangsbarrières zit je doorgaans in de veilige zone. Maar "doorgaans" blijft een nuance — scope, volume en doel zijn allemaal belangrijk.

- Raadpleeg altijd lokale Koreaanse juridische counsel voor grootschalige of commerciële projecten. Dit artikel is ter oriëntatie, niet als juridisch advies.

Als je verantwoord wilt beginnen met het scrapen van Koreaanse websites, kun je met de workflow op kleine schaal testen. Voor meer over hoe AI-gedreven scraping in de praktijk werkt, bekijk onze gidsen over en . En als je de tool in actie wilt zien, heeft ons walkthroughs voor veelvoorkomende use cases.

FAQ’s

1. Is het scrapen van openbaar beschikbare data legaal in Korea?

In het algemeen wel voor strafrechtelijke doeleinden — volgens de uitspraak van het Koreaanse Hooggerechtshof in Yanolja is toegang tot data van een site zonder objectieve toegangsbeperkingen geen schending van de ICNA. Civiele aansprakelijkheid onder de UCPA of Auteurswet kan echter nog steeds van toepassing zijn, afhankelijk van volume, de investering van de bron en je commerciële gebruik van de data.

2. Kan ik in Korea worden aangeklaagd voor webscraping, ook als het niet strafbaar is?

Ja. De strafrechtelijke en civiele trajecten zijn onafhankelijk. GC Company werd van alle strafrechtelijke aanklachten vrijgesproken, maar moest onder de brede vangnetbepaling van de UCPA ongeveer 1 miljard KRW aan civiele schadevergoeding betalen. Strafrechtelijke vrijspraak biedt geen bescherming tegen civiele claims.

3. Maakt het schenden van de gebruiksvoorwaarden van een website webscraping illegaal in Korea?

Koreaanse rechtbanken hebben consequent geoordeeld dat schending van gebruiksvoorwaarden op zichzelf geen strafbaar feit onder de ICNA vormt — het Hof maakte een onderscheid tussen het beperken van gebruik (ToS) en het beperken van toegang (technische barrières). Dat gezegd hebbende kan een ToS-schending wel een civiele contractbreuk ondersteunen of als bewijs van kwade trouw dienen bij een analyse van oneerlijke concurrentie.

4. Hoe verhoudt de Koreaanse webscrapingwet zich tot die van de VS?

Beide rechtsgebieden beschermen het scrapen van openbare data (Yanolja in Korea, hiQ v LinkedIn in de VS) en beide stellen dat alleen het schenden van ToS geen strafbaar feit is (Van Buren in de VS). Het belangrijkste verschil: Korea heeft sterkere wettelijke databankbescherming en een bredere vangnetbepaling voor oneerlijke concurrentie dan de VS, dat geen algemeen federaal databankrecht kent. Koreaanse platformeigenaren hebben meer civielrechtelijke middelen tegen scrapers.

5. Wat gebeurt er als ik persoonsgegevens van Koreaanse websites scrape?

PIPA geldt ongeacht of de informatie openbaar zichtbaar is. Het verzamelen van persoonsgegevens — namen, telefoonnummers, e-mails — zonder toestemming of een andere juridische grondslag is een overtreding. De PIPA-wijziging van 2023 versterkte deze bescherming, en de PIPC-richtlijn van 2024 over openbaar beschikbare persoonsgegevens behandelt specifiek web crawling en scraping. Sancties kunnen oplopen tot 5 jaar gevangenisstraf, 50 miljoen KRW aan boetes en administratieve boetes tot 3% van de totale omzet.

Meer lezen