Cinque leggi giapponesi disciplinano il web scraping. Nessuna di esse usa davvero l’espressione “web scraping”.

Se hai mai provato a capire se il tuo progetto di scraping è legale in Giappone, probabilmente ti sei imbattuto in una giungla di post vaghi sui forum, articoli concentrati sul training dell’AI e consigli contrastanti. Ho passato settimane a scavare tra testi normativi giapponesi ufficiali, linee guida governative, dati di enforcement e commenti legali per mettere insieme la guida in inglese più chiara possibile.

Che tu stia monitorando i prezzi della concorrenza su Rakuten, estraendo dati immobiliari per analisi di mercato o costruendo una lista di lead B2B, questo articolo analizza tutte le leggi rilevanti — con tabelle pratiche, scenari reali e una checklist di conformità in 10 passaggi da usare prima di iniziare a estrarre dati.

Cosa significa davvero “È legale fare web scraping in Giappone”?

Il web scraping — usare software per estrarre automaticamente dati dai siti web — non è affrontato da una singola legge giapponese. Nessuna norma dice “lo scraping è legale” o “lo scraping è illegale”. La liceità del tuo progetto dipende da tre fattori: cosa scrapi, come vi accedi e cosa fai con i dati dopo.

Cinque leggi compongono questo quadro:

| Legge | Cosa copre per chi fa scraping |

|---|---|

| Legge sul diritto d’autore (Legge n. 48 del 1970) | Tutela opere creative, immagini, testi e strutture di database. L’articolo 30-4 prevede un’ampia eccezione per l’analisi dei dati. |

| APPI (Act on the Protection of Personal Information, Legge n. 57 del 2003) | Regola raccolta, uso, condivisione e trasferimento transfrontaliero dei dati personali di persone viventi. |

| UCAL (Act on Prohibition of Unauthorized Computer Access, Legge n. 128 del 1999) | Criminalizza l’elusione di autenticazione e controlli di accesso — la legge giapponese contro l’hacking. |

| UCPA (Unfair Competition Prevention Act, Legge n. 47 del 1993) | Protegge segreti commerciali e “dati condivisi con accesso limitato” dall’acquisizione illecita. |

| Codice penale (Legge n. 45 del 1907) | Gli articoli 233, 234 e 234-2 possono applicarsi quando lo scraping interrompe il funzionamento di un sito. |

Il resto dell’articolo analizza ogni legge con esempi pratici e valutazioni del rischio. Vuoi passare subito alle azioni da intraprendere? Vai alla .

Legge giapponese sul diritto d’autore e articolo 30-4: l’eccezione per l’analisi delle informazioni

La legge giapponese sul diritto d’autore tutela le opere creative: articoli, foto, descrizioni di prodotto, strutture di database con organizzazione creativa. Quando uno scraper scarica una pagina web, tecnicamente ne “riproduce” il contenuto ai sensi dell’ — il diritto esclusivo dell’autore alla riproduzione.

Ma qui il Giappone si distingue.

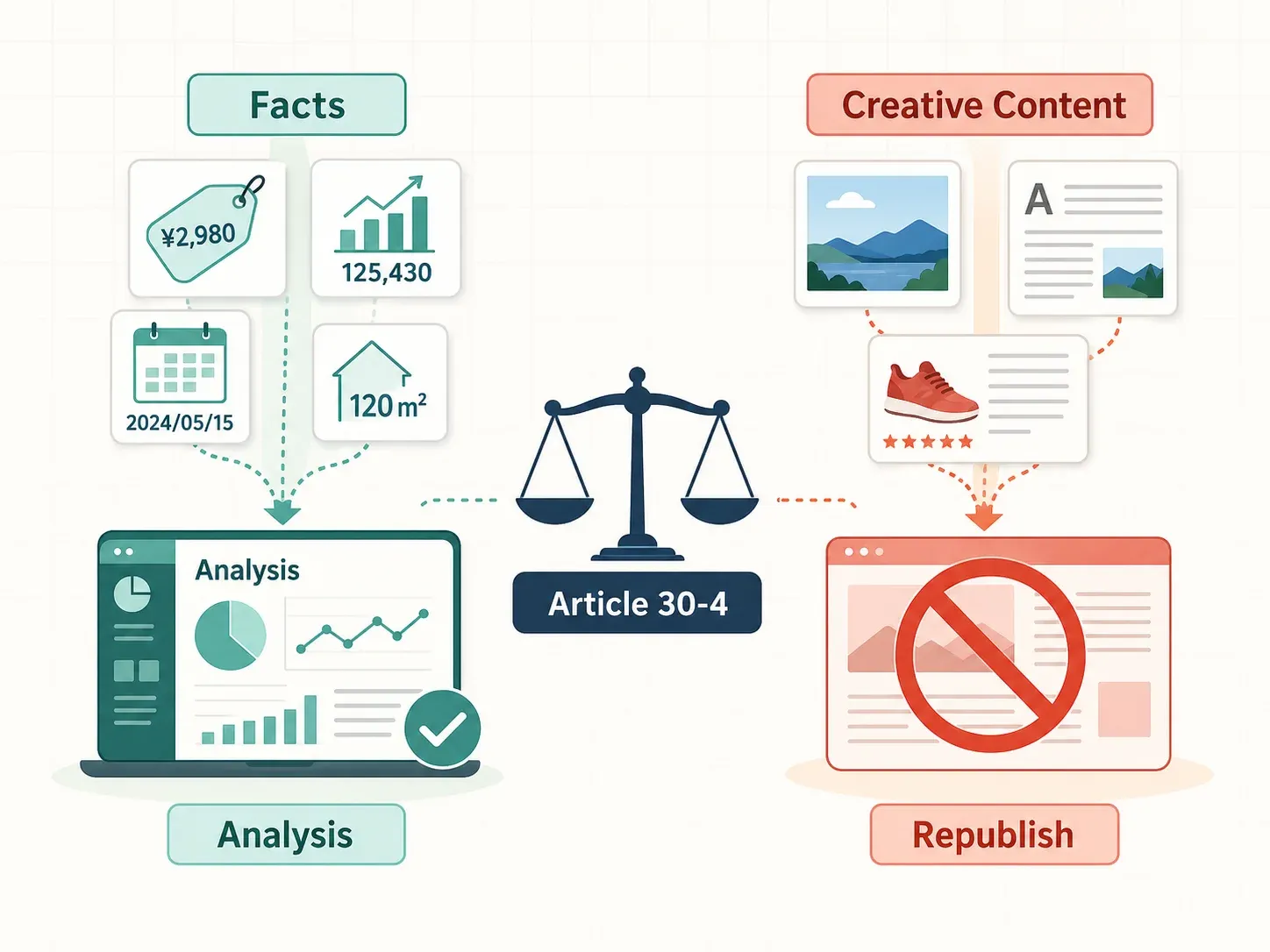

Nel 2018 il Giappone ha approvato una modifica ampia (in vigore dal 1° gennaio 2019) che ha introdotto l’ — un’eccezione flessibile al copyright che rende legale gran parte dello scraping analitico. L’ la definisce uno dei quadri normativi più permissivi al mondo per l’analisi dei dati e lo sviluppo dell’AI.

Molti articoli in inglese presentano l’articolo 30-4 come rilevante solo per il training dell’AI. È troppo limitante. La norma copre espressamente l’“information analysis” — estrazione, confronto, classificazione e altre analisi statistiche dei dati. In altre parole, esattamente ciò che fanno ogni giorno gli scraper per uso business.

Cosa dice davvero l’articolo 30-4 (in parole semplici)

L’articolo 30-4 consente l’uso di un’opera protetta da copyright “quando lo scopo non è godere personalmente, né far godere a terzi, i pensieri o i sentimenti espressi nell’opera”. In pratica, devono sussistere due condizioni:

-

Il test del “godimento”. Se estrai dati fattuali — prezzi, date, metratura, livelli di stock — invece di consumare o ripubblicare contenuti creativi, sei dalla parte giusta. Le ribadiscono che gli usi non finalizzati al godimento includono analisi dei dati, classificazione e indicizzazione.

-

Il test del “danno ingiustificato”. Il tuo scraping non dovrebbe sostituire l’opera originale né erodere il mercato del titolare del copyright. Ad esempio, estrarre un dataset a pagamento pronto per l’analisi per evitare di acquistarlo potrebbe fallire questo test anche se lo scopo è analitico.

Scenari reali di scraping sotto l’articolo 30-4

Qui si vede la teoria tradursi in pratica. La norma si applica ben oltre il training dell’AI:

| Caso d’uso | L’articolo 30-4 si applica? | Perché |

|---|---|---|

| Scraping di annunci immobiliari per analisi dei prezzi di mercato | ✅ Sì | Prezzo richiesto, superficie e anzianità dell’edificio sono dati fattuali per l’analisi, non per il godimento dell’espressione |

| Scraping di dati di borsa da siti di exchange | ✅ Sì | Finalità di analisi statistica |

| Scraping di immagini di prodotto per un sito ecommerce concorrente | ❌ No | Sfrutta il contenuto espressivo in sé |

| Scraping di articoli di notizie per ripubblicarli | ❌ No | Sostituisce l’opera originale |

| Scraping di descrizioni di prodotto per il monitoraggio dei prezzi | ✅ Probabilmente sì | Estrazione di dati fattuali, non godimento dell’espressione |

| Creazione di un sistema RAG su documenti estratti | ⚠️ Misto | La vettorizzazione può rientrare nel non-godimento, ma l’output di passaggi protetti richiede un’analisi ulteriore |

Un’altra sfumatura: l’articolo 47-5 offre una protezione più limitata per la “sfruttamento minore” accessorio all’elaborazione informatica — pensa a piccoli frammenti o miniature nei risultati di ricerca. Non è il principale rifugio sicuro per lo scraping, ma può sostenere copie preparatorie necessarie per servizi di ricerca o analisi. Il valuta il carattere “minore” in base a proporzione, quantità e accuratezza della visualizzazione.

In sintesi: se stai estraendo fatti per analizzarli e non per ripubblicare contenuti creativi, il quadro giuridico giapponese è dalla tua parte.

Legge giapponese sull’accesso informatico non autorizzato (UCAL): quando lo scraping supera il limite

Quasi nessun articolo in inglese sullo scraping spiega questa norma. Ed è probabilmente la linea di demarcazione più importante nel diritto giapponese.

La (不正アクセス禁止法, Legge n. 128 del 1999) è l’equivalente funzionale giapponese del CFAA statunitense. Criminalizza l’accesso non autorizzato a sistemi protetti da misure di autenticazione. Le sanzioni previste dall’ possono arrivare fino a 3 anni di reclusione o a una multa fino a ¥1.000.000.

La UCAL non vieta lo scraping di pagine web pubbliche. La legge entra in gioco solo quando aggiri o eludi autenticazione — login wall, password, token di accesso o controlli simili. Questa distinzione è tutto.

Livelli di rischio UCAL per scenari comuni di scraping

| Scenario | Livello di rischio UCAL | Spiegazione |

|---|---|---|

| Scraping di elenchi prodotti pubblici | ✅ Basso | Nessuna elusione dell’autenticazione coinvolta |

| Scraping dietro un login con le tue credenziali | ⚠️ Medio — dipende dai ToS | La UCAL potrebbe non applicarsi se le credenziali sono tue, ma restano il rischio contrattuale e i ToS |

| Elusione di autenticazione o CAPTCHA per accedere ai dati | ❌ Alto — probabile violazione | L’articolo 2(4)(ii) copre l’elusione delle restrizioni di accesso |

| Accesso ad API riservate senza autorizzazione | ❌ Alto — probabile violazione | Le API autenticate o riservate ai partner rientrano chiaramente nel campo UCAL |

| Uso di credenziali o token di sessione di un’altra persona | ❌ Alto — probabile violazione | L’articolo 2(4)(i) affronta direttamente l’uso del codice identificativo di un’altra persona |

La , in aumento dell’8,1% rispetto all’anno precedente. Di questi, 511 casi (90,8%) riguardavano l’uso non autorizzato del codice identificativo di un’altra persona. L’attenzione dell’enforcement è nettamente concentrata sull’uso improprio delle credenziali, non sul normale scraping di contenuti pubblici.

In cosa UCAL differisce dal CFAA statunitense

UCAL è più restrittiva del CFAA in modo significativo. Si concentra specificamente sull’elusione dell’autenticazione, mentre il linguaggio “exceeds authorized access” del CFAA è stato oggetto di dibattito nei tribunali statunitensi per decenni. Dopo la decisione della Corte Suprema USA in , violare da solo i ToS di un sito è meno probabile che attivi responsabilità penale ai sensi del CFAA. Il Giappone arriva a un risultato pratico simile: la violazione dei ToS è una questione contrattuale, non penale ai sensi della UCAL, a meno che non esista un elemento autonomo di controllo degli accessi.

Modifiche APPI 2022: cosa devono sapere gli scraper sui dati personali

La (APPI) giapponese è la principale legge del Paese sulla protezione dei dati — e le hanno reso le regole molto più rigide. Se stai scrappando nomi, email, numeri di telefono o qualsiasi dato che identifichi una persona vivente da siti giapponesi, si applica l’APPI.

La domanda pratica è: quando lo scraping attiva la conformità APPI?

Cosa conta come “informazione personale” secondo APPI

L’ dell’APPI definisce l’informazione personale come dati che possono identificare una specifica persona vivente — anche mediante facile correlazione con altre informazioni. Le confermano che un’email di lavoro del tipo nome.cognome@azienda.jp può essere informazione personale quando identifica una persona specifica, e che gli ID cookie diventano informazione personale quando sono combinati con altri dati che permettono l’identificazione.

Le modifiche del 2022 hanno introdotto una nuova categoria: “informazioni correlate all’individuo” — dati che non identificano direttamente qualcuno ma potrebbero farlo se combinati con altri dati (ID cookie, cronologia di navigazione, cronologia acquisti). Perché è importante nello scraping: dati che sembrano anonimi allo scraper possono diventare identificabili quando vengono uniti a CRM o dati adtech sul lato ricevente.

Restrizioni sui trasferimenti transfrontalieri

Se stai scrappando siti giapponesi dall’estero e raccogli dati personali, l’ dell’APPI richiede una valutazione prima di trasferire quei dati all’estero. La descrive tre strade comuni: il destinatario si trova in un Paese equivalente designato dal PPC, il destinatario ha adottato misure di protezione equivalenti oppure si applica un’eccezione dell’articolo 27(1).

Se un’azienda statunitense, europea o di Singapore scrappa dati personali da siti giapponesi e li conserva fuori dal Giappone, serve un’analisi del trasferimento estero APPI. Questo coglie di sorpresa molti team internazionali.

La clausola di opt-out per la cessione a terzi (articolo 27)

La domanda che vedo più spesso nei forum è: “Cosa succede se condivido o vendo dati estratti da siti giapponesi?”

L’ dell’APPI richiede in generale il consenso preventivo per fornire dati personali a terzi. Esiste un meccanismo formale di opt-out — ma richiede una notifica alla , la comunicazione agli interessati e la possibilità per questi di bloccare la cessione a terzi. Le modifiche del 2022 hanno ristretto ulteriormente la regola: la cessione in opt-out non può essere usata per dati personali acquisiti con mezzi illeciti o ricevuti da un’altra impresa tramite cessione in opt-out.

Il mostra 405 notifiche totali di opt-out accettate da ottobre 2021, comprese 93 nel FY2024. Il sistema esiste, ma è formale, non informale.

Quando lo scraping non attiva APPI

APPI non si applica ai dati che non possono identificare una persona vivente. Tra i campi a rischio APPI più basso ci sono:

- Prezzi dei prodotti, SKU, livelli di stock e costi di spedizione

- Orari di apertura dei negozi e contatti aziendali generici (info@azienda.jp)

- Prezzo degli annunci immobiliari, metratura, anzianità dell’edificio e distanza dalla stazione — quando non collegati a proprietari o agenti nominativi

- Statistiche di mercato aggregate in cui ogni riferimento individuale è eliminato

Una scelta progettuale pratica da notare: la funzione AI Suggest Fields permette agli utenti di definire con precisione quali colonne dati estrarre. Puoi escludere deliberatamente i campi di dati personali e concentrarti solo sui fatti di business che ti servono — riducendo l’esposizione APPI per progettazione, non per caso.

Legge sulla prevenzione della concorrenza sleale (UCPA): scraping dei dati dei concorrenti

La entra in gioco quando lo scraping passa da fatti pubblici a informazioni aziendali riservate o dataset protetti da accesso limitato.

La UCPA definisce un segreto commerciale come un’informazione che sia (1) gestita come segreta, (2) utile per l’attività d’impresa e (3) non di pubblico dominio. questi tre requisiti per la tutela del segreto commerciale.

I fatti di siti web pubblici — prezzi dei prodotti, ubicazioni dei negozi, annunci di lavoro, cataloghi prodotti — in genere non sono segreti commerciali perché non sono segreti e sono di pubblico dominio. Scrapparli di solito non viola la UCPA.

Quando la UCPA potrebbe applicarsi allo scraping

| Scenario | Rischio UCPA | Perché |

|---|---|---|

| Scraping del catalogo pubblico di un concorrente per monitorare i prezzi | Di solito basso | I fatti del catalogo pubblico in genere non sono segreti |

| Scraping di dati interni sui prezzi sfruttando una vulnerabilità API | Alto | Informazioni aziendali utili e non pubbliche acquisite con mezzi illeciti |

| Scraping di un database a pagamento riservato ai partner o di una API concessa in licenza al di fuori dell’ambito autorizzato | Alto | Le modifiche UCPA del 2018 proteggono i “dati condivisi con accesso limitato” |

| Uso di dati scrappati per creare un prodotto concorrente che si appoggia gratuitamente a un database costoso | Zona grigia | I tribunali possono valutare restrizioni di accesso, investimenti e sostituzione |

La modifica UCPA del 2018 ha aggiunto protezione per i “dati condivisi con accesso limitato” — informazioni tecniche o aziendali accumulate in modo significativo, gestite elettronicamente e fornite regolarmente a persone specifiche. Ma l’ della UCPA esclude i dati sostanzialmente identici a informazioni rese pubblicamente disponibili senza compenso. Quindi un elenco pubblico gratuito di prodotti è diverso da un dataset commerciale accessibile solo ai membri.

Sovraccarico del server e Codice penale giapponese: non mandare in crash il sito

I dati in sé potrebbero essere perfettamente legali da raccogliere. Ma il modo in cui fai scraping può creare rischi penali. Il giapponese include disposizioni sull’ostruzione dell’attività economica che si attivano quando l’accesso automatizzato interrompe un sito o un sistema aziendale.

| Articolo del Codice penale | Condotta | Sanzione |

|---|---|---|

| Articolo 233 | Ostruzione dell’attività mediante mezzi fraudolenti | Fino a 3 anni o ¥500.000 |

| Articolo 234 | Ostruzione violenta dell’attività | Come l’articolo 233 |

| Articolo 234-2 | Ostruzione mediante danneggiamento/interferenza con un computer | Fino a 5 anni o ¥1.000.000 |

Ogni discussione giapponese sullo scraping finisce prima o poi per citare l’incidente della Biblioteca Centrale della città di Okazaki (~2010). Un software engineer dal sito della biblioteca, generando circa 33.000 accessi automatizzati in due settimane. Il server della biblioteca divenne difficile da usare e la polizia arrestò l’utente con l’accusa di ostruzione dell’attività. Il caso si è concluso senza una decisione di merito, ma resta un forte promemoria del fatto che l’impatto sul server conta — anche quando i dati sono pubblici.

Qualche dato sul perché gli operatori dei siti reagiscono in modo così deciso: che i bot automatizzati rappresentavano il 51% del traffico web nel 2024, con i bad bot al 37%. che i bot costituivano il 42% del traffico web complessivo, con un impatto particolare sull’ecommerce.

Come evitare problemi di sovraccarico del server

- Rispetta robots.txt (anche se non è una legge, è una prova dell’intenzione dell’operatore)

- Aggiungi ritardi tra le richieste e limita la concorrenza

- Evita le ore di punta del sito target

- Fermati o riduci il traffico quando vedi errori, blocchi o risposte di rate limit

- Memorizza in cache le pagine già recuperate invece di colpire ripetutamente gli stessi URL

La funzione di cloud scraping di Thunderbit distribuisce le richieste su più server, diffondendo naturalmente il carico e riducendo il rischio di sovraccaricare un singolo server target. Non è uno scudo legale, ma è una scelta progettuale pratica che si allinea con uno scraping responsabile.

Violazioni dei Termini di servizio: rischio contrattuale, non penale

Molti siti giapponesi includono Termini di servizio che vietano lo scraping o la raccolta automatizzata dei dati. Secondo il diritto giapponese, violare i ToS è un problema contrattuale — non un reato.

Le spiegano che i termini del sito sono vincolanti quando sono correttamente incorporati nel contratto di transazione. Gli accordi click-wrap (dove devi cliccare “Accetto”) sono i più solidi. I termini nascosti in link del footer difficili da notare sono più deboli.

| Struttura dei ToS | Segnale di enforceability |

|---|---|

| Click-wrap chiaro con pulsante “Accetto” obbligatorio | Il più forte |

| Termini collegati vicino alla transazione ma senza clic di accettazione | Più incerto |

| Termini nascosti nel footer o in una posizione difficile da trovare | Più debole |

| Nessun rapporto contrattuale con l’operatore | La pretesa contrattuale può essere debole |

Non è stata trovata alcuna autorità affidabile che mostri che una semplice violazione dei ToS, senza altro, si trasformi in un reato penale giapponese. La posizione pratica è questa: la violazione dei ToS può creare rischio contrattuale civile (risarcimento, ingiunzioni), ma l’esposizione penale di solito richiede un elemento autonomo — elusione dei controlli di accesso ai sensi della UCAL, ostruzione dell’attività ai sensi del Codice penale, o violazione del copyright.

Il mio consiglio: leggi i ToS prima di fare scraping su qualsiasi sito giapponese. Se vietano esplicitamente lo scraping, cerca alternative — una API, una partnership sui dati o un’altra fonte per le stesse informazioni.

Giappone vs. USA vs. UE: confronto tra le leggi sul web scraping

Se arrivi da un contesto giuridico statunitense o europeo, questa tabella ti aiuta a orientarti. Il quadro giapponese è più permissivo in alcune aree e più restrittivo in altre.

| Dimensione giuridica | Giappone | Stati Uniti | UE |

|---|---|---|---|

| Norma centrale sullo scraping | Nessuna singola legge; mosaico di Legge sul copyright, APPI, UCPA, UCAL e Codice penale | CFAA, leggi statali | GDPR, Direttiva database, Direttiva DSM |

| Eccezione copyright per analisi dati | Articolo 30-4 (ampio) | Fair use (caso per caso) | Eccezione TDM (articoli 3-4, Direttiva DSM) — con opt-out per TDM commerciale |

| Scraping di dati personali | APPI — cessione a terzi con opt-out (art. 27) | Varia da stato a stato (CCPA ecc.) | GDPR — consenso/interesse legittimo rigorosi |

| Elusione dei controlli di accesso | UCAL — reato penale | CFAA — penale + civile | Varia da paese a paese |

| Violazione dei ToS = illegale? | Solo diritto contrattuale; nessuna responsabilità penale trovata | CFAA dopo Van Buren: probabilmente no | Varia; il GDPR può comunque applicarsi |

| Rischio di sovraccarico del server | Codice penale art. 233, 234-2 (ostruzione dell’attività) | CFAA + interferenza illecita | Varia |

Punti chiave dal confronto

L’articolo 30-4 giapponese è più ampio del fair use statunitense o delle eccezioni TDM europee — rendendo il Giappone uno dei Paesi più permissivi per lo scraping analitico dal punto di vista del copyright. La UCAL è più stretta del CFAA perché si concentra esclusivamente sull’elusione dell’autenticazione. Le regole APPI sui trasferimenti transfrontalieri sono più severe dei frammentati quadri privacy statunitensi, ma in alcuni dettagli operativi sono meno prescrittive del GDPR.

Per i team internazionali: potresti avere più libertà di quanto pensi nello scrappare dati giapponesi pubblici per analisi. La complessità vera è nella gestione dei dati personali — soprattutto nei trasferimenti transfrontalieri e nella condivisione con terzi.

La tua checklist di conformità in 10 passaggi per lo scraping di siti giapponesi

Prima di iniziare a fare scraping su qualsiasi sito giapponese, passa in rassegna queste dieci domande sì/no. Ognuna corrisponde a una delle cinque leggi sopra.

- I dati sono accessibili pubblicamente? (Nessun login, nessun paywall, nessuna elusione dei controlli di accesso) → Se sì, il rischio UCAL è basso.

- I ToS del sito vietano lo scraping? → Se sì, valuta il rischio contrattuale; considera fonti dati alternative.

- Stai raccogliendo informazioni personali come definite dall’APPI? (Nomi, email, numeri di telefono, ID) → Se sì, assicurati della conformità APPI.

- Trasferirai i dati personali estratti fuori dal Giappone? → Se sì, rispetta le regole di trasferimento transfrontaliero dell’articolo 28 APPI.

- Intendi condividere o vendere i dati estratti a terzi? → Se sì, segui le procedure di opt-out dell’articolo 27 APPI oppure ottieni il consenso.

- I dati sono protetti dal copyright? Se scrappi per analisi delle informazioni (non per ripubblicare contenuti creativi), l’articolo 30-4 probabilmente si applica.

- La tua attività di scraping sostituirà l’opera originale? → Se sì, la protezione dell’articolo 30-4 probabilmente non si applica.

- Stai bypassando autenticazione, CAPTCHA o controlli di accesso? → Se sì, il rischio UCAL è alto — non procedere senza consulenza legale.

- Il volume di scraping rischia di sovraccaricare il server? → Se sì, limita le richieste, aggiungi ritardi, usa scraping distribuito.

- I dati target sono gestiti dall’azienda come segreto commerciale? → Se si tratta di dati proprietari non pubblici, può applicarsi la UCPA.

Se ogni risposta punta a dati pubblici, fattuali, non personali, con rate limit e senza ripubblicazione, sei in una buona posizione. Qualsiasi campanello d’allarme dovrebbe far scattare una revisione legale prima di iniziare.

Come Thunderbit ti aiuta a fare scraping conforme sui siti giapponesi

Voglio essere chiaro: Thunderbit è uno strumento, non consulenza legale. Ma è progettato in modi che si allineano ai principi di conformità che ho illustrato.

- AI Suggest Fields: l’AI di Thunderbit legge la pagina e suggerisce esattamente quali colonne dati estrarre. Questo ti aiuta a definire deliberatamente solo i campi di dati non personali di cui hai bisogno — riducendo la raccolta non necessaria di dati personali per progettazione, non per caso.

- Cloud Scraping: distribuisce le richieste su più server, diffondendo naturalmente il carico e riducendo il rischio di sovraccaricare un singolo server giapponese. (Pensa a una maggiore attenzione al rate limit, incorporata nel prodotto.)

- Estrattori gratuiti di email e telefono: quando davvero devi raccogliere informazioni di contatto da siti giapponesi, e offrono l’estrazione con un clic. Ma affianca questo all’orientamento APPI sopra: raccogliere dati personali richiede di capire i tuoi obblighi di conformità.

- Esportazione in Excel, Google Sheets, Airtable o Notion: i dati estratti possono essere strutturati ed esportati subito per l’analisi, supportando la finalità di “analisi delle informazioni” protetta dall’articolo 30-4.

- Nessuna manutenzione richiesta: l’AI di Thunderbit legge il sito da zero ogni volta, adattandosi ai cambiamenti di layout. Questo significa niente scraper rotti che martellano ripetutamente un server con richieste fallite — un modo pratico per evitare il tipo di problemi di carico che hanno scatenato l’incidente della Biblioteca di Okazaki.

Per una guida pratica su come usare Thunderbit, visita il nostro o la . Puoi provarlo gratis tramite l’.

Esempi pratici di casi d’uso

| Caso d’uso | Campi consigliati da estrarre | Motivazione giuridica |

|---|---|---|

| Monitoraggio prezzi ecommerce giapponese | Nome prodotto, prezzo indicato, disponibilità, venditore, SKU, URL, timestamp | Dati aziendali fattuali; analisi delle informazioni ai sensi dell’articolo 30-4; evita di copiare immagini di prodotto o recensioni per ripubblicarle |

| Analisi del mercato immobiliare giapponese | Prezzo richiesto, zona, superficie, anzianità dell’edificio, tipo di immobile, stazione più vicina, URL, timestamp | Supporta analisi aggregate di mercato; escludi nomi degli agenti, numeri di telefono e nomi dei proprietari salvo conformità APPI |

| Monitoraggio operativo B2B | Nome azienda, indirizzo della filiale, email generica aziendale, orari di apertura, categoria di servizio | Rischio APPI più basso se non viene identificata alcuna persona vivente; verifica ToS e rate limit |

Principali conclusioni sulla legalità del web scraping in Giappone

Il web scraping è legale in Giappone nella maggior parte dei casi — soprattutto quando estrai dati pubblicamente disponibili, non personali e fattuali per finalità di analisi. Ma “nella maggior parte dei casi” non significa “in tutti i casi”.

- Legge sul diritto d’autore (articolo 30-4): lo scraping analitico di dati pubblici è consentito; la ripubblicazione di contenuti creativi no.

- UCAL: non bypassare autenticazione o controlli di accesso.

- APPI: tratta con attenzione i dati personali, soprattutto per trasferimenti transfrontalieri e condivisione con terzi.

- UCPA: i dati pubblici in genere non sono segreti commerciali; i dati protetti o a pagamento comportano un rischio maggiore.

- Codice penale: non mandare in crash il server.

Usa la checklist in 10 passaggi prima di iniziare qualsiasi progetto di scraping. In caso di dubbio, consulta un legale — soprattutto per progetti che coinvolgono dati personali o contenuti con accesso limitato.

Se sei pronto a iniziare a fare scraping di siti giapponesi in modo conforme, è costruito per rendere il processo semplice anche per utenti non tecnici. Definisci i campi, estrai i dati, esporta nel tuo strumento preferito e concentrati sull’analisi.

FAQ

È legale fare scraping di siti pubblici in Giappone?

In generale sì. Estrarre dati pubblicamente disponibili per analisi delle informazioni è di solito legale ai sensi dell’articolo 30-4 della legge giapponese sul copyright, purché non sovraccarichi il server, non aggiri i controlli di accesso, non raccolga dati personali senza conformità APPI e non ripubblichi espressioni protette da copyright. Il fattore distintivo è la finalità: analisi, non ripubblicazione.

Posso fare scraping di dati personali (email, numeri di telefono) da siti giapponesi?

Puoi farlo, ma si applica l’APPI. Devi avere una finalità lecita, spiegare come userai i dati e rispettare le restrizioni sui trasferimenti transfrontalieri e sulla condivisione con terzi. Le modifiche del 2022 hanno reso queste regole molto più rigide — soprattutto per i dati che lasciano il Giappone o vengono condivisi con altre aziende.

Cosa succede se i Termini di servizio di un sito giapponese vietano lo scraping?

La violazione dei ToS è una questione contrattuale (potenziale responsabilità civile per danni o ingiunzioni), non un reato penale. Tuttavia, può sostenere altre rivendicazioni legali e intensificare l’enforcement. Leggi sempre i ToS prima di fare scraping e valuta se i dati siano disponibili con mezzi alternativi.

È legale fare scraping dietro una login wall in Giappone?

Usare le tue credenziali è una zona grigia — la UCAL potrebbe non applicarsi direttamente, ma restano la violazione dei ToS e il rischio contrattuale. Bypassare l’autenticazione, usare le credenziali di un’altra persona o eludere i controlli di accesso è probabilmente una violazione penale della Unauthorized Computer Access Law, con sanzioni fino a 3 anni di reclusione o ¥1.000.000.

Posso vendere dati che ho estratto da siti giapponesi?

Se i dati contengono informazioni personali, devi seguire il sistema di cessione a terzi con opt-out dell’articolo 27 APPI — che richiede una procedura formale presso il PPC, notifica agli individui e meccanismi di opt-out. Vendere dati personali senza procedure adeguate è una violazione di conformità. Per aggregati fattuali non personali, il rischio APPI è più basso, ma restano copyright, UCPA, ToS e le .

Scopri di più